Lassen Sie uns Ihre E-Mails optimieren

Sie erhalten die Kontrolle über Ihre E-Mails

|

|

|

|

|

|

Ignoriert |

Gelesen |

|

|---|---|---|

|

|

|

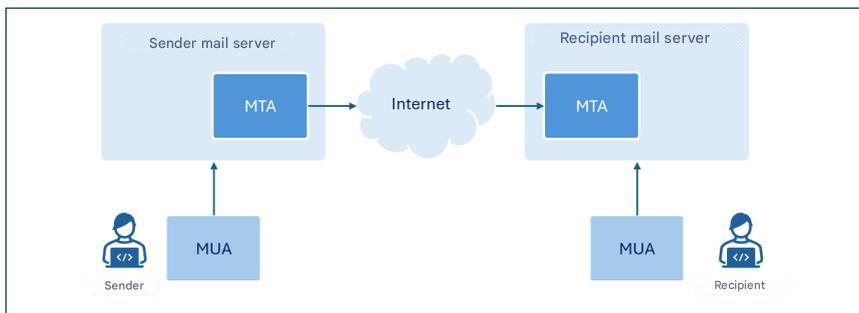

E-Mails versenden, ohne sich um die Authentifizierung kümmern zu müssen

Digital signierte E-Mail-Nachrichten: SPF, DKIM und sichere E-Mail-Authentifizierung

IP-Adressen sind für den Versand von E-Mails wichtig

Wechseln Sie sicher von Ihrem aktuellen Mailserver zu RealSender

Versenden Sie E-Mails, ohne sich um die Benutzerauthentifizierung kümmern zu müssen.

Wir stellen Ihnen einen offenen Port zur Verfügung, über den Sie Daten übertragen können:

Dabei wird lediglich die IP-Adresse Ihrer Verbindung überprüft.

Geben Sie einfach unter

an, von welchen IP-Adressen aus Sie sich verbinden,

und schon können Sie Ihre E-Mails versenden.

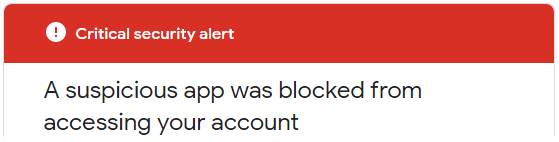

Um sich vor E-Mail-Missbrauch zu schützen,überprüfen immer mehr E-Mail-Server

die Identität des Absenders, bevor sie die Nachricht zustellen.

Wenn Sie E-Mails ohne RealSender versenden, können Ihre Empfänger nicht sicher sein,

dass die empfangene Nachricht tatsächlich von Ihnen stammt.

Wenn Sie E-Mails mit RealSender versenden, werden alle Nachrichten, die Sie

senden,

digital signiert, sodass die Empfänger ihnen vertrauen können.

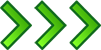

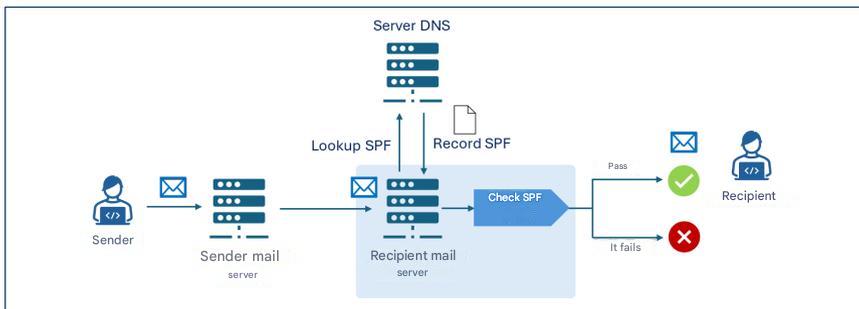

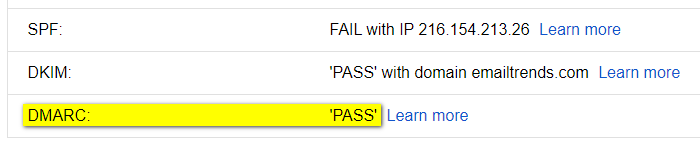

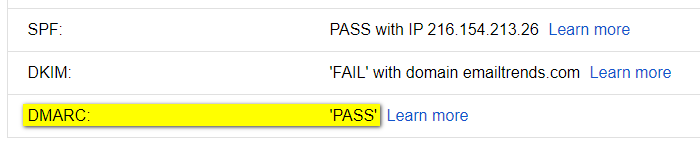

Es gibt zwei Standards zur Überprüfung der Absenderidentität: SPF und DKIM.

RealSender bietet beide an:

Die „Internetprotokolladresse“ oder „IP-Adresse“

ist vergleichbar mit einer Telefonnummer Ihres Festnetzanschlusses oder Mobiltelefons.

Es handelt sich um personenbezogene Daten, die automatisch

von einem anderen Computer erfasst werden, sobald eine Verbindung über das Internet hergestellt wird.

Kein anderes Gerät im Internet hat dieselbe IP-Adresse.

Dies ist notwendig, damit ein Gerät mit einem anderen kommunizieren kann.

„Dedizierte“ IP-Adressen sind für den Versand von E-Mails

wichtig,

da ihre Reputation einen entscheidenden Einfluss darauf hat, ob die E-Mails angenommen werden oder nicht.

Die Verwendung „gemeinsam genutzter“ IP-Adressen für die geschäftliche Kommunikation

ist so, als würde man jedes Mal einen anderen Vertriebsmitarbeiter zum selben Kunden schicken.

Da der Empfänger ihn nicht kennt, wird er ihm mit Misstrauen begegnen.

In extremen Fällen, wenn derselbe Verkäufer jeden Tag andere Produkte anbietet,

ist es sehr wahrscheinlich, dass er beim nächsten Mal, wenn er an die Tür klopft, nicht mehr willkommen ist.

Die meisten SMTP-Dienste im Internet stellen ihren Kunden „gemeinsam genutzte“ IP-Adressen zur Verfügung.

Jedes Mal, wenn Sie eine E-Mail versenden, wird eine andere IP-Adresse zugewiesen.

Ähnliches gilt für Cloud-Hosting-Anbieter, die ihre Dienste auf Minutenbasis anbieten.

In diesem Fall vergeben sie eine oder mehrere „vorübergehend zugewiesene“ IP-Adressen.

Seit seiner Gründung im Jahr 2009 hat sich RealSender dazu entschlossen, ausschließlich SMTP-Server mit „dedizierten“ IP-Adressen anzubieten.

Das bedeutet, dass jeder Kunde eine IP-Adresse erhält, die sich im Laufe der Zeit nicht ändert.

Durch die Verknüpfung mit dem Unternehmensdomainnamen mittels E-Mail-Authentifizierung gewinnen beide an Glaubwürdigkeit.

Wenn Ihre Mitteilungen konsistent sind und den Erwartungen entsprechen,

werden sie nach und nach von den Empfängern wahrgenommen, die ihnen eine höhere Reputation zuerkennen.

Dieses Vertrauen kann ein hohes Niveau erreichen, sodass alle von Ihnen gesendeten Mitteilungen

automatisch akzeptiert und als „Wichtig“ oder „Hohe Priorität“ eingestuft werden.

Wechseln Sie von Ihrem derzeitigen Mailserver zur sicheren Umgebung von RealSender.

Sie können dieselben Anmeldedaten

sowie den SMTP-Hostnamen verwenden, sofern dieser unter Ihrer Domain liegt.

Sie können E-Mails sicher versenden, auch ohne Authentifizierung.

Themen in diesem Bereich:

Nur die angegebenen Absender dürfen passieren

Unberechtigte Zugriffe werden erkannt, blockiert und nach drei fehlgeschlagenen Versuchen gesperrt

optionale zusätzliche Sicherheitskonfigurationen

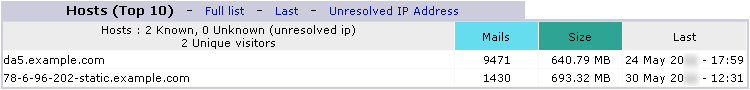

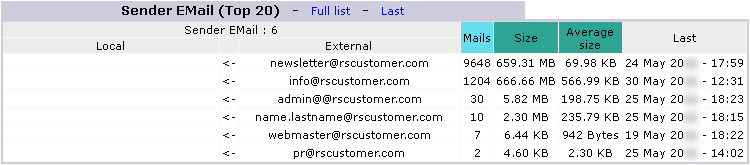

Jedem Kunden wird ein eigener RealSender-SMTP-Server zugewiesen.

Nur so lässt sich die Reputation des Servers kontrollieren

und die Reputation der Absenderdomains täglich überprüfen.

Bei diesem Ansatz erhalten nur die registrierten Absender die Erlaubnis, die Nachricht zu versenden.

Das System überprüft jede Nachricht und akzeptiert oder lehnt sie auf Grundlage der Liste der zugelassenen Absender ab.

Die „autorisierten Absender“ für jedes RealSender-Konto

müssen sich auf einen oder mehrere Domainnamen beziehen, die von demselben Unternehmen registriert wurden.

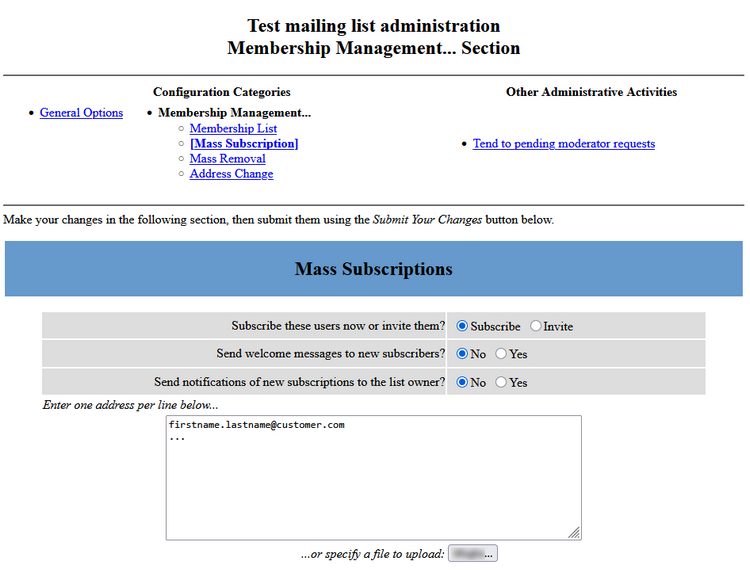

RealSender-Partner und große Organisationen können die Liste der autorisierten Absender unter

selbstständig aktualisieren.

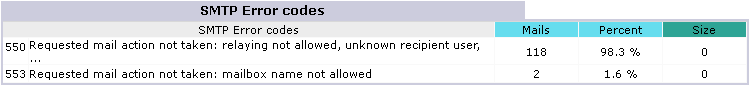

RealSender nutzt die Serveranwendung Fail2ban, um Ihren dedizierten SMTP-Server zu sichern.

Dies schützt vor unbefugtem Zugriff und DOS-Angriffen (Denial-of-Service).

Nach drei fehlgeschlagenen Versuchen wird die Quell-IP gesperrt und gesperrt.

Mögliche Gründe für die Aufnahme in die schwarze Liste könnten sein:

Anmeldeversuch mit falschen Anmeldedaten

(falscher Benutzername oder falsches Passwort)

Authentifizierungsversuch über ungesicherte Kanäle

(das System erfordert eine TLS/SSL-Authentifizierung)

Die E-Mail-Adresse des Absenders ist nicht zum Versand von

berechtigt

(siehe Einschränkungen für von RealSender autorisierte Absender)

SMTP-Verbindung während des Authentifizierungsprozesses unterbrochen

(Mehrere unterbrochene Verbindungen führen dazu, dass der SMTP-Dienst für berechtigte Benutzer nicht verfügbar ist)

Die Sperre hat zur Folge, dass der SMTP-Server nicht mehr auf Verbindungsversuche reagiert,

und der Computer, der die Anfrage stellt, folgende Meldung erhält:

Verbindung zu der Adresse 93.184.216.34 herstellen: Verbindung abgelehntSo gehen Sie mit versehentlich gesperrten IP-Adressen um:

26.08.2024 01:38:01,199 fail2ban.filter [19671]: INFO [smtp] 93.184.216.34 gefunden – 26.08.2024 01:38:00

26.08.2024 01:38:01,201 fail2ban.filter [19671]: INFO [smtp] 93.184.216.34 gefunden – 26.08.2024 01:38:01

26.08.2024 01:38:01,404 fail2ban.filter [19671]: INFO [smtp] 93.184.216.34 gefunden – 26.08.2024 01:38:01

26.08.2024 01:38:01,972 fail2ban.actions [19671]: HINWEIS [smtp] Sperre für 93.184.216.3423.08.2024 07:00:12,501 fail2ban.filter [30057]: INFO [smtp] 93.184.216.34 nach IP ignorieren

23.08.2024 07:00:12,501 fail2ban.filter [30057]: INFO [smtp] 93.184.216.34 nach IP ignorieren

23.08.2024 07:00:13,115 fail2ban.filter [30057]: INFO [smtp] 93.184.216.34 nach IP ignorieren

Themen in diesem Bereich:

Sicherheitsoption zum Blockieren aller E-Mails, die potenziell schädliche Anhänge enthalten

Sicherheitsoption zur Begrenzung der Anzahl der von einem Absender gesendeten Nachrichten

Sicherheitsoption zum Blockieren aller E-Mails, die das Gewichtslimit überschreiten

Sicherheitsoption zur Umwandlung großer Dateianhänge in Links

alle gesendeten E-Mails transparent als BCC versenden

Die Option „Schädliche Anhänge blockieren“ blockiert alle potenziell schädlichen Anhänge

mit Ausnahme einiger sicherer Dateiformate, die Sie festlegen können, wie z. B.: pdf, txt, gif, jpg und png.

Das Versenden von E-Mails mit nicht autorisierten Anhängen wird unterbunden.

Die Nachricht wird nicht über den SMTP-Server

weitergeleitet;

die E-Mail wird mit folgender Warnung an den Absender zurückgeschickt:

Der Anhang mit dem Namen „example.zip“

verstößt gegen die E-Mail-Sicherheitsrichtlinien Ihres Unternehmens.

Die Zustellung wurde blockiert.

Weitere Informationen erhalten Sie von Ihrem IT-Administrator.

Inspiriert durch einen Kommentar von Phil Pennock in der SAGE-Mailingliste:

Ich wünschte wirklich, ich könnte die Anzahl der E-Mails pro Kunde und Tag begrenzen,

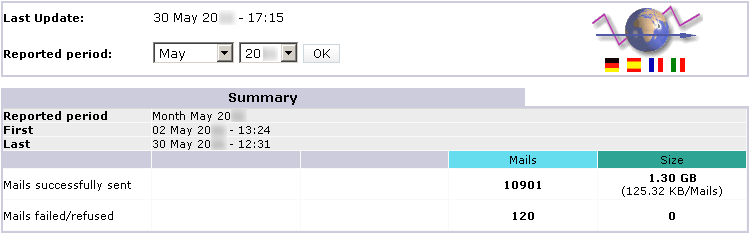

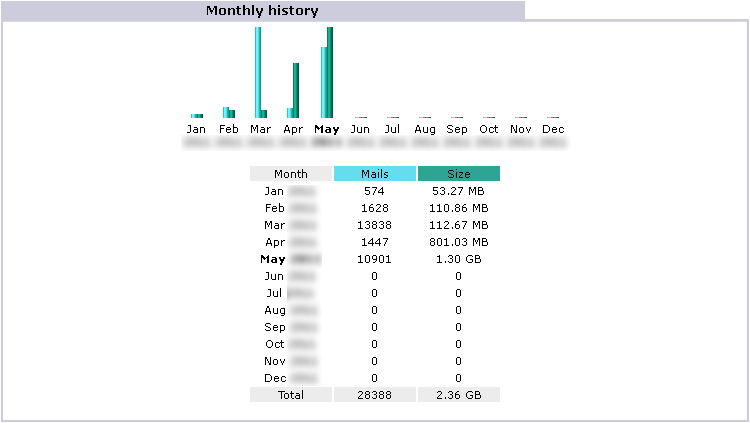

wobei diese Obergrenze angehoben werden könnte, wenn ein Kunde berechtigte Gründe für den Versand von E-Mails hat …Hohe E-Mail-Volumen werden oft durch ein gehacktes Konto verursacht.

Dies kann dem Ruf Ihres Unternehmens und dem Ihres Mail-Servers schaden.

Mit der Option „Anzahl der Nachrichten begrenzen“ können Sie eine maximale Anzahl von E-Mails pro Tag und Absender festlegen,

sodass überschüssige E-Mails blockiert werden, bevor sie ins Internet gelangen.

Der Versand von Nachrichten mit „übermäßiger Menge“ wird unterbunden.

Die E-Mails werden sofort an den Absender zurückgeschickt, zusammen mit einer Warnung wie:

An error occurred when sending email. The mail server answered:

450 4.7.1 <>... sender@example.com has exceeded n messages per 1 day.Als Maßnahme gegen Spam haben die meisten SMTP-Server eine Option eingeführt, mit der die Anzahl der Empfänger

begrenzt werden kann, die für einen bestimmten Umschlag angegeben werden können. In Sendmail heißt diese Option „MaxRecipientsPerMessage“.

RealSender empfiehlt, die Anzahl der Empfänger pro Nachricht zu begrenzen (

),

um Missbrauch einzudämmen und das Risiko zu vermeiden, dass zu viele Adressen in CC oder BCC gesetzt werden.

Wir stellen eine Liste mit 300 @bogusemail.net-Adressen zum Testen zur Verfügung:

bogusemail-test.txt

Die Nachrichten gelangen an einen „Black-Hole“-Mailserver.

Sie können diese nach Belieben nutzen:

um zu überprüfen, an wie viele Empfänger pro Nachricht

Ihr SMTP-Server den Versand zulässt.

Wenn Sie jemandem einen großen Anhang senden,

kommt dieser möglicherweise nicht an, da die zulässige Größe für eingehende Anhänge bei diesem Empfänger geringer sein könnte.

Mit der Option „Nachrichtengröße begrenzen“ können Sie eine maximale Nachrichtengröße festlegen

,

sodass diese bereits vor dem Hochladen blockiert werden.

Das Versenden von Anhängen, die zu groß sind, wird unterbunden,

die E-Mail wird sofort an den Absender zurückgeschickt,

mit einer Warnung wie:

Die Nachricht, die Sie senden möchten, überschreitet

die globale Größenbeschränkung des Servers von (xxxx Byte).

Verringern Sie die Größe der Nachricht und versuchen Sie es erneut.Alternativ können große Anhänge online unter

in Ihrem Webspace veröffentlicht und über einen einfachen, kompakten Link geteilt werden.

Die E-Mail mit dem Link zum Benutzerbereich enthält folgende Anweisungen:

Link zu Ihrem Webspace: (/Temporäre Inhalte werden nach 7 Tagen gelöscht)

https://username:secretcode@rsXXX.realsender.com/view/

(Kopieren Sie den Link und fügen Sie ihn hier ein: https://webspace.realsender.com)

Beispiel: https://rsXXX.realsender.com/view/example.mp4 (101 MB)

Die App „filelink“ von RealSender wandelt automatisch

alle Anhänge, die größer sind als die von Ihnen festgelegte Größe

in einen Link um, etwa so:

[Beispiel für eine große Datei.pdf] (43,96 MB) wurde verschoben nach:

http://rsXXX-realsender.com/files/e1eb3665a1a0766ea65616b6210cfd538c4950f8.pdf

Die Datei wird nach zwölf Monaten GELÖSCHT.Der Empfänger erhält eine kurze Nachricht.

Er kann den Anhang herunterladen, wenn er ihn benötigt.

Die Domain im Link kann eine beliebige eigene Domain oder Subdomain sein, die Sie verwenden möchten.

E-Mails sind der wichtigste Kanal der modernen Geschäftskommunikation.

Ihr versehentlicher Verlust würde der Wissensbasis des Unternehmens großen Schaden zufügen.

Darüber hinaus sollte Geschäftskorrespondenz in der Regel bis zu zehn Jahre lang aufbewahrt werden.

!! Wenn Ihr Unternehmen persönliche E-Mail-Adressen verwendet,

wie z. B. name.surname@companyname.com,

müssen Sie die Absender vor der Aktivierung dieser Funktion darüber informiert habenMithilfe der BCC-Funktion (Blind Carbon Copy) überträgt

RealSender alle gesendeten E-Mails transparent

an ein spezielles POP3-Postfach

das so konfiguriert ist, dass es innerhalb kurzer Zeit große Mengen an E-Mails empfangen kann

Sie können diese automatisch über externe Dienste abrufen

!!! Gespeicherte E-Mail-Nachrichten werden nach 7 Tagen automatisch gelöscht !!!

zum Beispiel mithilfe der Einstellung„E-Mails von anderen Konten abrufen“

verfügbar in Gmail, sowohl in der Einzelversion (kostenlos) als auch in der G Suite-App-Version

an eine andere E-Mail-Adresse

richtig konfiguriert, damit die Nachrichten nicht als Spam eingestuft werden

Die Gmail G Suite-App bietet die Option„Eingehende E-Mail-Gateways einrichten“

Themen in diesem Bereich:

Beispiele für die Konfiguration von E-Mail-Clients: Outlook – Outlook 2007 – Outlook 2013, 2016 – Mac OS X Mail – Thunderbird – Zimbra Desktop

Beispiele für die Konfiguration von E-Mail-Servern: Microsoft Exchange Server – Microsoft Office 365 – Zimbra Collaboration

ein einsatzbereiter E-Mail-Server, der alle an die autorisierte Domain gesendeten Nachrichten empfängt

ein Spamfilter, der auf E-Mail-Authentifizierung und autorisierten Absendern basiert

So starten Sie mit RealSender:

Wir signieren E-Mails automatisch mit DKIM, sodass Sie nichts weiter tun müssen.

Haben Sie Fragen? Kontaktieren Sie uns!

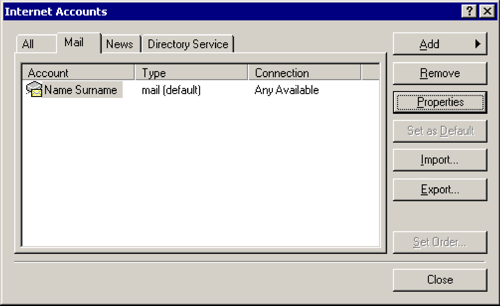

Extras > Optionen > Konten

E-Mail > [Eigenschaften]

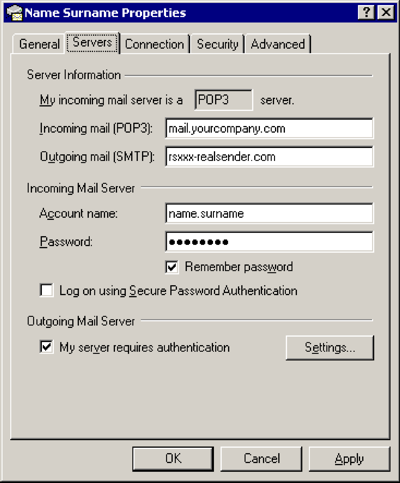

Server

Ausgehende E-Mails (SMTP): rsxxx.realsender.com

Postausgangsserver

[x] Mein Server erfordert eine Authentifizierung

[Einstellungen…]

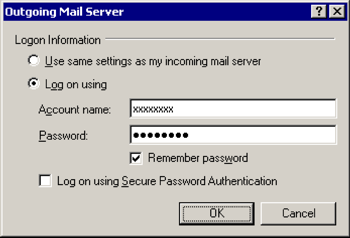

Postausgangsserver

[x] Melden Sie sich an mit

Kontoname: (der, den wir Ihnen geschickt haben)

Passwort: (das, das wir Ihnen geschickt haben)[x] Passwort speichern

[OK]

Erweitert

Ausgehende E-Mails (SMTP): 25

[x] Dieser Server erfordert eine sichere Verbindung (SSL)

[OK]

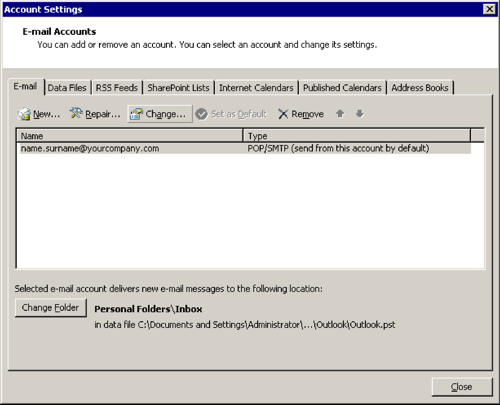

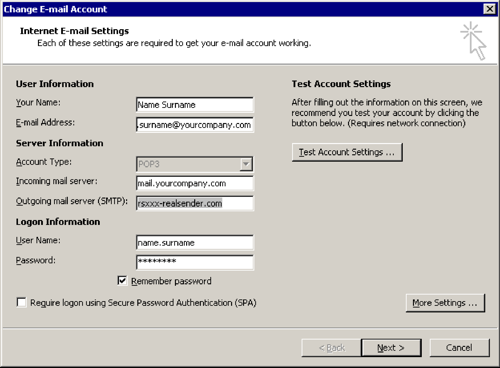

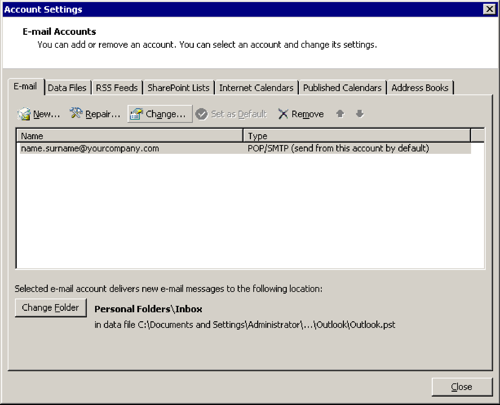

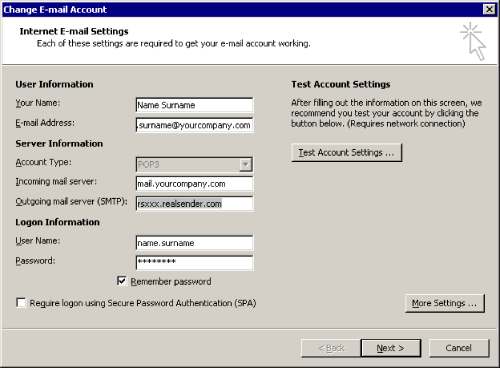

Extras > Optionen…

E-Mail-Einstellungen > [E-Mail-Konten…]

[Ändern…]

E-Mail-Konto ändern

Postausgangsserver (SMTP): rsxxx.realsender.com

[Weitere Einstellungen…]

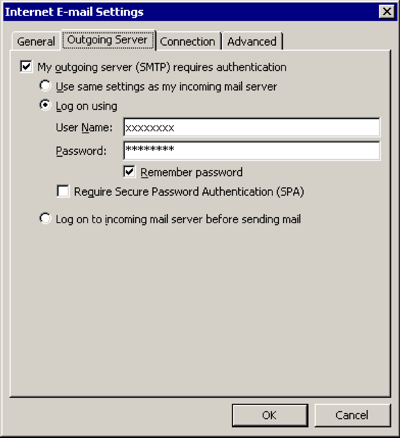

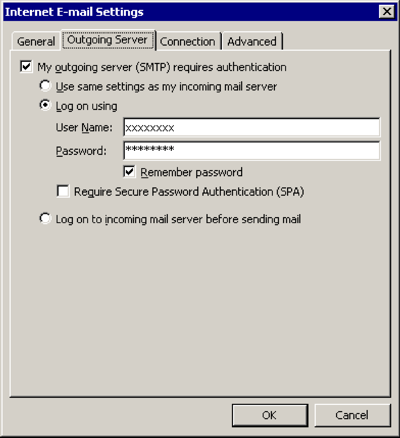

Postausgangsserver

[x] Mein Postausgangsserver (SMTP) erfordert eine Authentifizierung

[x] Melden Sie sich an mit

Benutzername: (den wir Ihnen zugesandt haben)

Passwort: (das wir Ihnen zugesandt haben)[x] Passwort speichern

[OK]

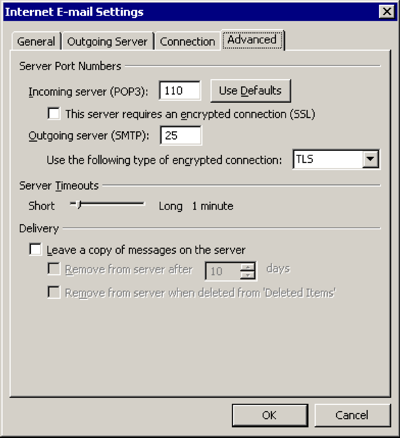

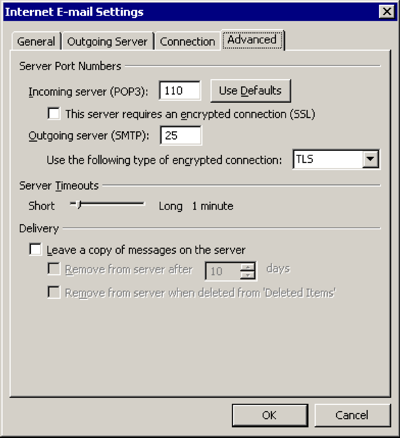

Erweitert

Verwenden Sie die folgende Art von verschlüsselter Verbindung: TLS

[OK]

Datei > [Info]

[Konto- und Social-Media-Einstellungen]

[Kontoeinstellungen…]

[Ändern…]

E-Mail-Konto ändern

Postausgangsserver (SMTP): rsxxx.realsender.com

[Weitere Einstellungen…]

Postausgangsserver

[x] Mein Postausgangsserver (SMTP) erfordert eine Authentifizierung

[x] Melden Sie sich an mit

Benutzername: (den wir Ihnen zugesandt haben)

Passwort: (das wir Ihnen zugesandt haben)[x] Passwort speichern

[OK]

Erweitert

Verwenden Sie die folgende Art von verschlüsselter Verbindung: TLS

[OK]

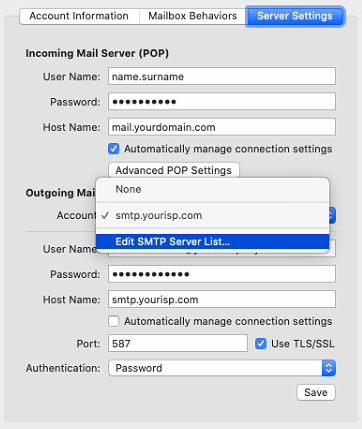

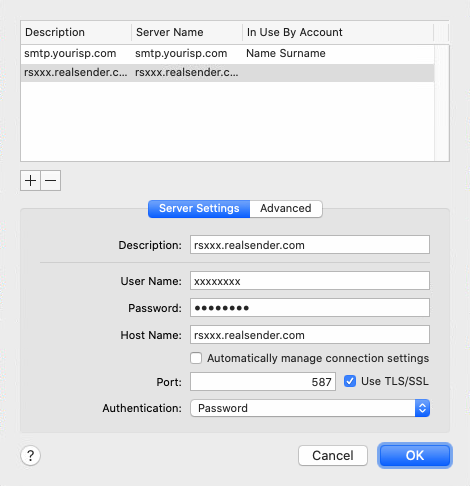

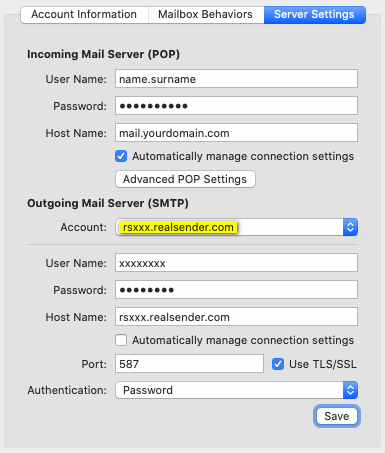

Mail > Einstellungen… > Server-Einstellungen

Postausgangsserver (SMTP) > SMTP-Serverliste bearbeiten …

[+] Konto erstellen

Beschreibung: rsxxx.realsender.com

Benutzername: (den wir Ihnen zugesandt haben)

Passwort: (das wir Ihnen zugesandt haben)

Hostname: rsxxx.realsender.com

[ ] Kontoeinstellungen automatisch erkennen und beibehalten

Port: 587 [x] TLS/SSL verwenden

Authentifizierung: Passwort

[OK]

Postausgangsserver (SMTP)

Konto: rsxxx.realsender.com

[Speichern]

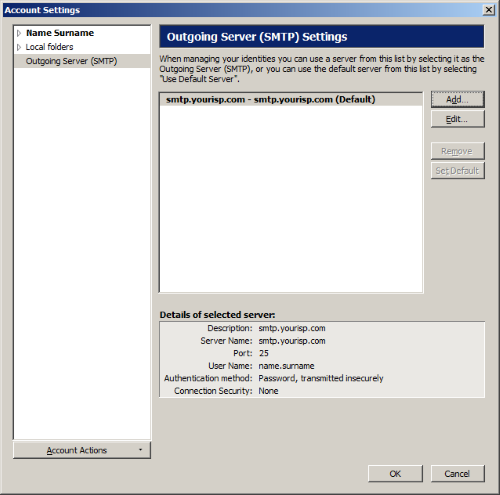

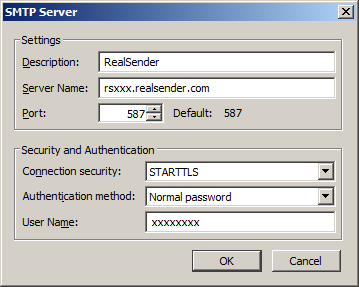

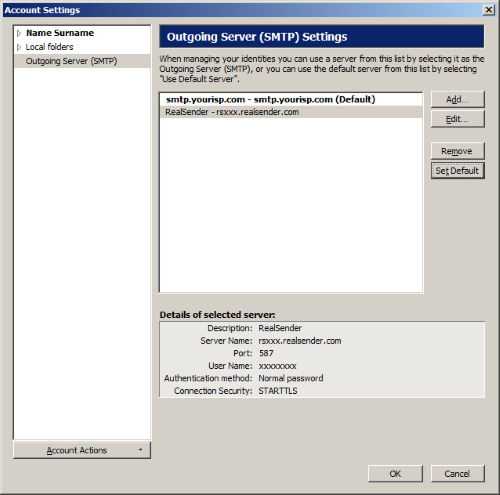

Extras > Kontoeinstellungen

Postausgangsserver (SMTP) > [Hinzufügen…]

Einstellungen

Beschreibung: RealSender

Servername: rsxxx.realsender.com

Port: 587

Sicherheit und Authentifizierung

Verbindungssicherheit: STARTTLS

Authentifizierungsmethode: Normales Passwort

Benutzername: (der, den wir Ihnen zugesandt haben)

[OK]

RealSender > [Als Standard festlegen]

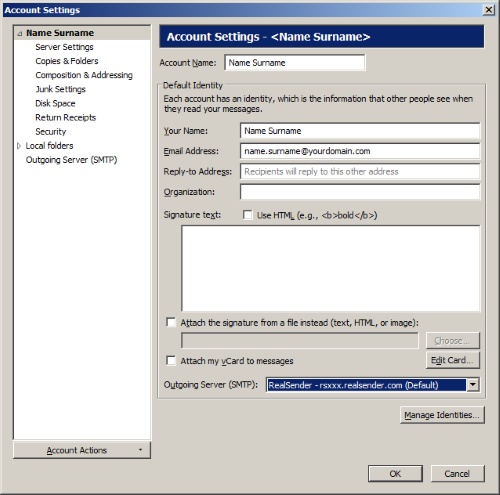

Kontoeinstellungen

(Wählen Sie Ihr E-Mail-Konto in der Baumstruktur auf der linken Seite aus)

Postausgangsserver (SMTP): RealSender

[OK]

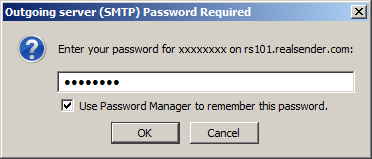

Wenn du zum ersten Mal eine Nachricht sendest

Passwort für den Postausgangsserver (SMTP) erforderlich

Geben Sie Ihr Passwort ein für…: (das, das wir Ihnen geschickt haben)

[x] Dieses Passwort mit dem Passwort-Manager speichern

[OK]

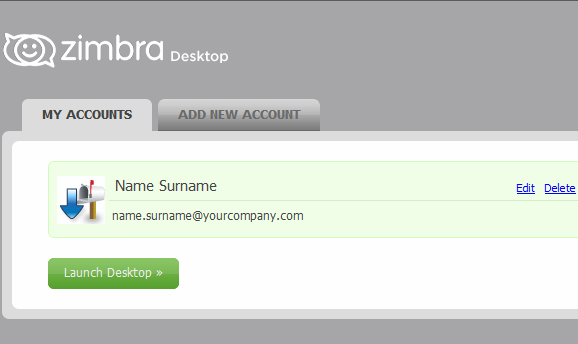

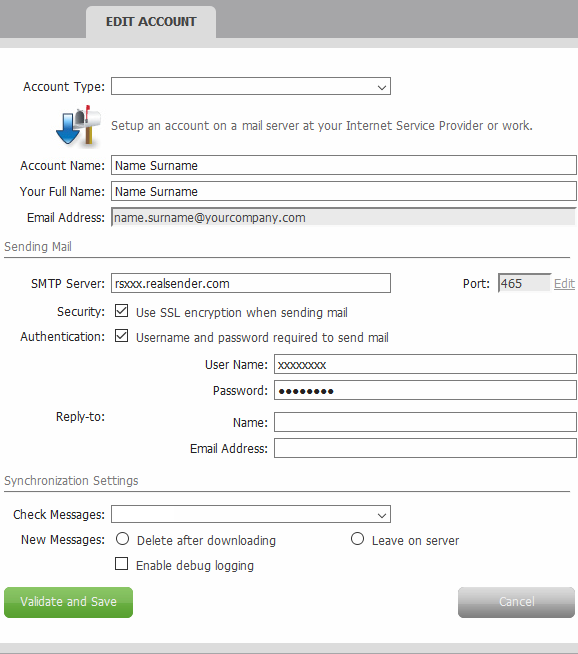

Desktop starten > Einstellungen (oben rechts)

MEINE KONTEN > [Bearbeiten]

KONTO BEARBEITEN

E-Mails versenden

SMTP-Server: rsxxx.realsender.com

Sicherheit: [x] Beim Versenden von E-Mails SSL-Verschlüsselung verwenden

Authentifizierung: [x] Benutzername und Passwort zum Versenden von E-Mails erforderlich

Benutzername: (den wir Ihnen geschickt haben)

Passwort: (das, das wir Ihnen geschickt haben)

[Überprüfen und speichern]

So starten Sie mit RealSender:

Wir signieren E-Mails automatisch mit DKIM, sodass Sie nichts weiter tun müssen.

Haben Sie Fragen? Kontaktieren Sie uns!

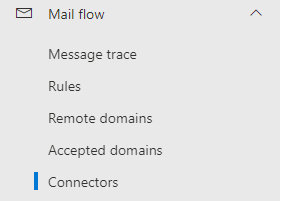

EAC

(Exchange Admin Center)

E-Mail-Fluss > Sende-Konnektoren

[+] Neuer Sende-Anschluss

neuer Sendeanschluss

*Name:

Typ:

[x] Internet (z. B. zum Versenden von E-Mails)

[Weiter]

Smart Host bearbeiten

Geben Sie einen vollqualifizierten Domänennamen (FQDN), eine IPv4-Adresse oder eine IPv6-Adresse an:

rsxxx.realsender.com

[Speichern]

neuer Sendeanschluss

*Netzwerkeinstellungen:

[x] E-Mails über Smart-Hosts leiten

(unverändert)

[Weiter]

Neuer Send-Konnektor – Authentifizierung

Intelligente Host-Authentifizierung:

[x] Basisauthentifizierung

[x] Basisauthentifizierung erst nach dem Start von TLS anbieten*Benutzername:

(den wir Ihnen geschickt haben)*Passwort:

(das, das wir Ihnen geschickt haben)

[Weiter]

Neuer Send-Anschluss – Routing

*Adressraum:

TYP: SMTP-

DOMAIN: *

KOSTEN: 1

[Weiter]

Neuer Sendekonnektor – welcher Exchange-Server

[BÖRSE]

[Hinzufügen ->] BÖRSE

[ok]

[Ende]

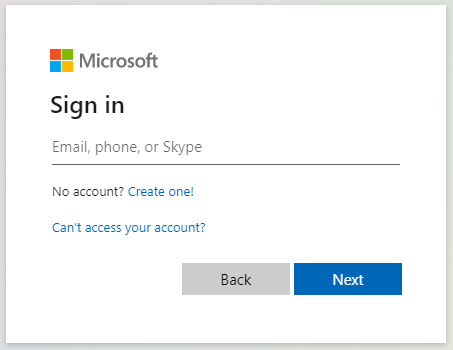

Microsoft Office 365-Verwaltungscenter

Menü links > Admin

Microsoft 365-Verwaltungscenter > … Alle anzeigen

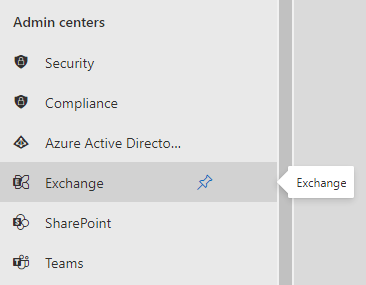

Microsoft 365-Verwaltungscenter > Verwaltungscenter > Exchange

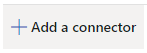

Exchange-Verwaltungscenter > E-Mail-Fluss > Konnektoren

Konnektoren > Konnektor hinzufügen

Verbindung von: [x] Office 365

Verbindung zu: [x] Partnerorganisation[Weiter]

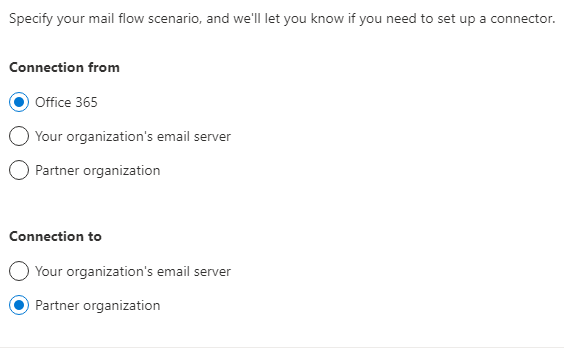

Dieser Connector wendet Routing- und Sicherheitsbeschränkungen für E-Mail-Nachrichten an, die

von Office 365 an Ihre Partnerorganisation oder Ihren Dienstanbieter gesendet werden.

Name: RealSender

Was möchten Sie tun, nachdem der Connector gespeichert wurde?

[x] Aktivieren[Weiter]

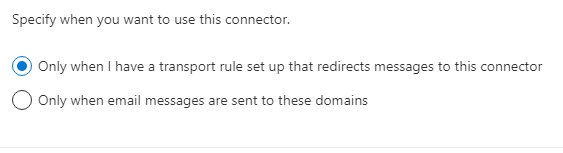

Geben Sie an, wann Sie diesen Konnektor verwenden möchten.

[x] Nur, wenn ich eine Transportregel eingerichtet habe, die Nachrichten an diesen Konnektor weiterleitet[Weiter]

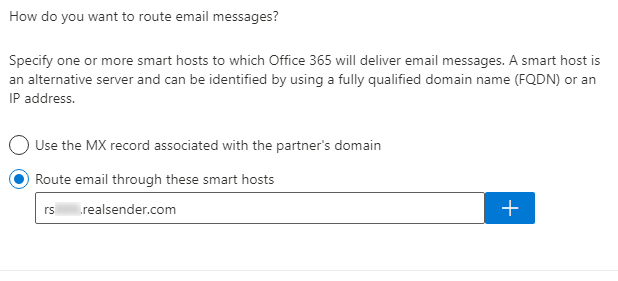

Wie möchten Sie E-Mail-Nachrichten weiterleiten?

Geben Sie einen oder mehrere Smart Hosts an, an die Office 365 E-Mail-Nachrichten zustellen soll.

Ein Smart Host ist ein alternativer Server und kann über einen vollqualifizierten Domänennamen (FQDN) oder eine IP-Adresse identifiziert werden.

[x] E-Mails über diesen Smart Host weiterleiten

rsxxx.realsender.com [+][Weiter]

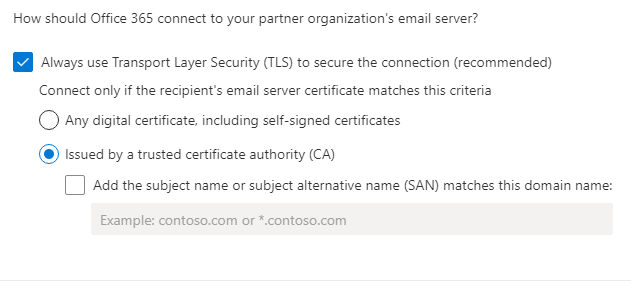

Wie soll Office 365 eine Verbindung zum E-Mail-Server Ihrer Partnerorganisation herstellen?

[x] Verwenden Sie immer Transport Layer Security (TLS), um die Verbindung zu sichern (empfohlen)

Stellen Sie nur dann eine Verbindung her, wenn das Zertifikat des E-Mail-Servers des Empfängers diesen Kriterien entspricht

[x] Ausgestellt von einer vertrauenswürdigen Zertifizierungsstelle (CA)[Weiter]

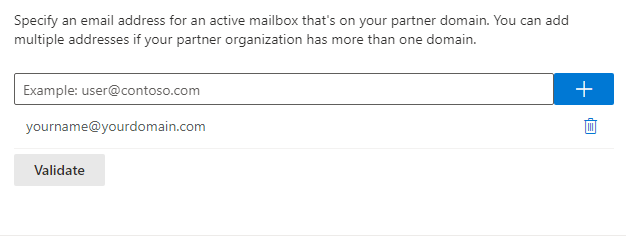

Geben Sie eine E-Mail-Adresse für ein aktives Postfach an, das sich in Ihrer Partnerdomain befindet.

Sie können mehrere Adressen hinzufügen, wenn Ihre Partnerorganisation über mehr als eine Domain verfügt.

yourname@yourdomain.com [+]

[Überprüfen]

[Überprüfen]

Überprüfung läuft...

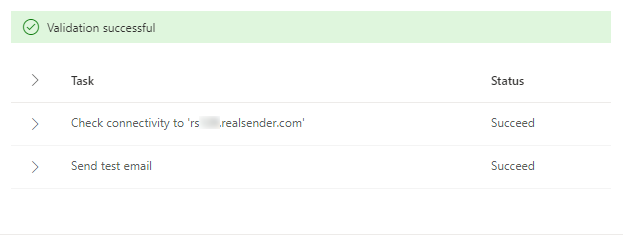

Überprüfung erfolgreich

> Aufgabe Status

> Verbindung zu „rsxxx.realsender.com“ prüfen Erfolgreich

> Test-E-Mail senden Erfolgreich[Weiter]

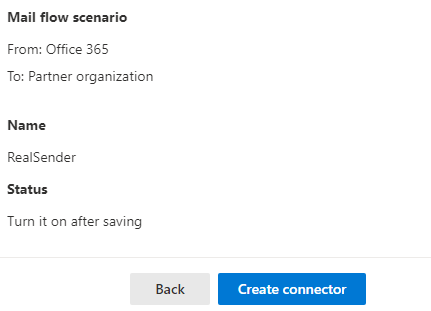

E-Mail-Fluss-Szenario

Von: Office 365

An: Partnerorganisation

Name

RealSender

Status

Nach dem Speichern aktivieren

Verwendung des Konnektors

Nur verwenden, wenn eine Transportregel eingerichtet ist, die Nachrichten an diesen Konnektor weiterleitet.

Routing

E-Mail-Nachrichten über diese Smart Hosts leiten: rsxxx.realsender.com

Sicherheitsbeschränkungen

Verwenden Sie immer Transport Layer Security (TLS) und stellen Sie nur dann eine Verbindung her, wenn das E-Mail-Serverzertifikat des Empfängers von einer vertrauenswürdigen Zertifizierungsstelle (CA) ausgestellt wurde.[Konnektor erstellen]

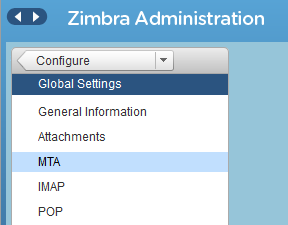

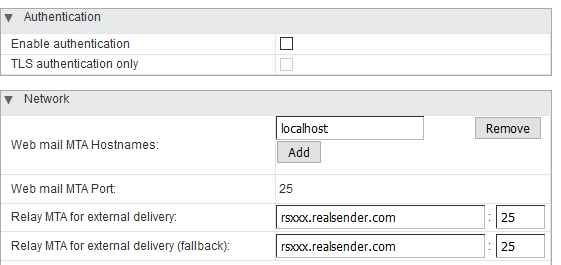

Zimbra Collaboration

(Netzwerkversion / Open Source)

> Admin-Konsole

Zimbra-Verwaltung

> Konfigurieren

> Globale Einstellungen

> MTA

Authentifizierung

Authentifizierung aktivieren [ ]

Nur TLS-Authentifizierung [ ]

Netzwerk

Hostnamen des Webmail-MTA: localhost

Port des Webmail-MTA: 25Relay-MTA für die externe Zustellung: rsxxx.realsender.com : 25

Relay-MTA für die externe Zustellung (Fallback): rsxxx.realsender.com : 25

Die „inxbox“-App von RealSender ist ein sofort einsatzbereiter E-Mail-Server,

der alle an die autorisierte Domain gesendeten Nachrichten empfängt.

Er ist sofort betriebsbereit, sobald der MX-Eintrag auf ihn verweist.

Er wird oft als Notfall-Mailserver eingesetzt.

Sollte Ihr üblicher E-Mail-Dienst ausfallen,

nimmt inxbox alle an ihn gesendeten Nachrichten sofort entgegen.

Ohne dass eine spezielle Konfiguration erforderlich ist,

wie beispielsweise die Angabe einzelner Benutzer-E-Mail-Adressen.

Wenn „

“ als historisches E-Mail-Archiv konfiguriert ist,

speichert ein automatischer Prozess die Nachrichten

nach Empfänger, Monat und Jahr.

Hauptmerkmale:

zeichnet alle E-Mails transparent auf

ein sicherer Webbereich zum Online-Lesen von E-Mails im Posteingang

ein sofort einsatzbereites Postfach, das jede Nachricht empfängt und für einen begrenzten Zeitraum speichert

E-Mails sind der wichtigste Kanal der modernen Geschäftskommunikation.

Ihr versehentlicher Verlust würde der Wissensbasis des Unternehmens großen Schaden zufügen.

Darüber hinaus sollte Geschäftskorrespondenz in der Regel bis zu zehn Jahre lang aufbewahrt werden.

!! Wenn Ihr Unternehmen persönliche E-Mail-Adressen verwendet,

wie z. B. name.surname@companyname.com,

müssen Sie die Absender vor der Aktivierung dieser Funktion darüber informiert habenWir stellen Ihnen eine eigene Domain für eingehende E-Mails zur Verfügung:

So archiviert die „Inbox“-App von RealSender nahtlos

alle E-Mails, auf die Sie über folgende Adresse zugreifen können:

ein spezielles POP3-Postfach

,

das so konfiguriert ist, dass es innerhalb kurzer Zeit große Mengen an E-Mails empfangen kann

ein sicherer Webbereich unter

online verfügbar über eine angepasste Version unserer Webmail-Oberfläche

Ein automatischer Prozess archiviert die Nachrichten nach Empfänger, Monat und Jahr.

In Verbindung mit dem RealSender Secure Email Gateway (

)

werden alle versendeten E-Mails automatisch kopiert und archiviert.

Funktionen der Weboberfläche:

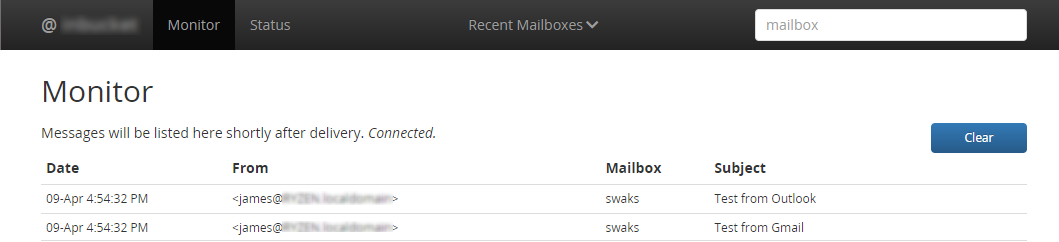

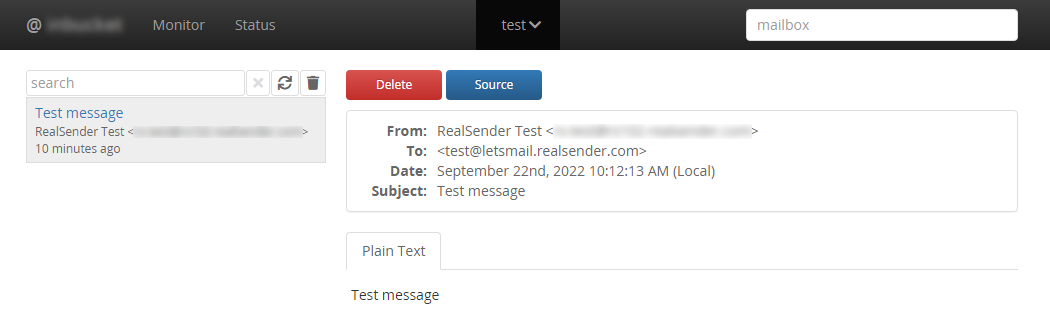

Eine funktionierende Demo ist in unserem (kostenlosen) Bereich für Postmaster-Tools verfügbar:

» inxbox Demo – temporäre E-Mail-Adresse

Die inxbox-App-Demo ist ein sofort einsatzbereites temporäres Postfach,

das jede Nachricht empfängt

und diese eine Stunde lang speichert

!! Alle empfangenen Nachrichten sind für jeden sichtbar !!Bitte beachten Sie: Der zugehörige Domainname unterscheidet sich von dem im vorherigen Punkt genannten.

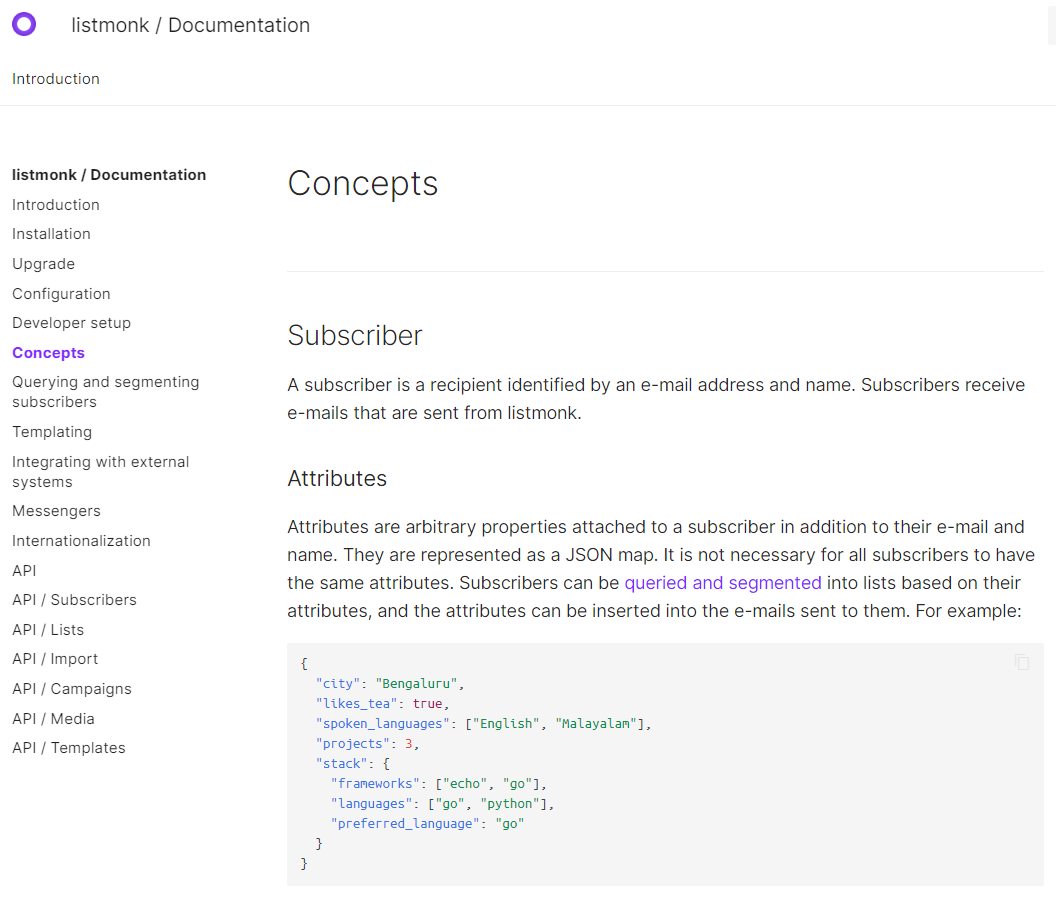

E-Mails sind der Hauptkanal für Cyberangriffe.

Das Fälschen der Absenderadresse lässt sich anhand der E-Mail-Authentifizierungsdaten erkennen.

Die „spamstop“-App von RealSender zeigt die Ergebnisse der Echtheitsprüfungen

direkt im Betreff der empfangenen Nachrichten an.

In Kombination mit einem Filter

, der Nachrichten nach Absendern sortiert, die NICHT in Ihrem Adressbuch enthalten sind, ist dies eine effiziente Anti-Spam-Lösung.

Es kann für die gesamte Domain oder auch nur für einige wenige E-Mail-Adressen aktiviert werden.

Hauptmerkmale:

SPF-basierte Überprüfung des E-Mail-Absenders

Überprüfung des Absenders und des E-Mail-Siegels auf Basis von DKIM

Mindestens eine der Domänen muss mit der Absender-Domäne übereinstimmen

Zwei SPAM-Tags wurden dem Betreff hinzugefügt, um auf Betrug hinzuweisen

damit Sie in Ihrem Posteingang nur E-Mails von Absendern erhalten, die Sie zuvor zugelassen haben

um E-Mails nur von Absendern zu erhalten, die Sie zuvor autorisiert haben

um Ihre E-Mail-Postfächer vor unerwünschten Absendern und gefährlichen Anhängen zu schützen

Wir möchten sicherstellen, dass die Absenderadresse nicht gefälscht oder manipuliert wurde*.

* = die Nachricht so erscheinen lassen, als stamme sie von einer anderen Person als dem tatsächlichen Absender

Die SPF-Authentifizierung hilft uns festzustellen, ob die Nachricht über einen autorisierten SMTP-Server gesendet wurde.

Diese Informationen werden im DNS der Domain gespeichert, also an einem sicheren Ort außerhalb der E-Mail-Nachricht.

Nur wenn die Nachricht NICHT korrekt authentifiziert wurde:

wird das Symbol !! (Achtung) an den Betreff angehängt:

wird einer der folgenden Hinweise in den Kopf der Nachricht, in die Zeile „X-RealSender“, eingefügt:

:: spf-none :: Die Absenderdomain enthält keine Informationen zur Authentifizierung der E-Mail

:: spf-softfail :: Der SMTP-Server ist nicht unter den autorisierten Servern aufgeführt, dieser Fall sollte jedoch als „Softfail“ behandelt werden

:: spf-fail :: Der SMTP-Server ist nicht unter den autorisierten Servern aufgeführt, und die E-Mail sollte abgelehnt oder verworfen werdenManchmal sind die auf Domänenebene gespeicherten Informationen nicht korrekt oder nicht verständlich.

:: spf-permerror :: Es ist ein dauerhafter Fehler aufgetreten (z. B. ein falsch formatierter SPF-Eintrag)Die SPF-Prüfung erfolgt anhand der „Mail From“-E-Mail-Adresse, die in den E-Mail-Headern verborgen ist.

Sichtbar ist lediglich die „From“-E-Mail-Adresse. Wenn sich die Stammdomänen unterscheiden, wird folgende Warnung angezeigt:

:: spf-diff :: Die Stammdomänen von „Mail From“ und „From“ sind unterschiedlich

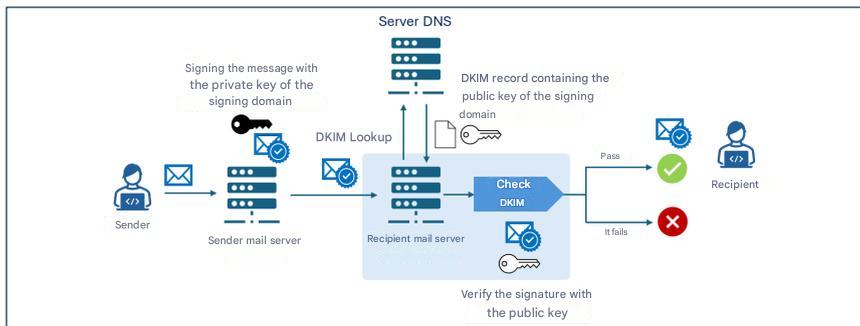

DKIM (DomainKeys Identified Mail) ermöglicht es Absendern nachzuweisen, dass die E-Mail tatsächlich von ihnen versendet wurde und nach dem Versand nicht verändert wurde.

Dies wird erreicht, indem jeder ausgehenden E-Mail-Nachricht eine digitale Signatur (ein Siegel) beigefügt wird, die mit einem Domainnamen verknüpft ist.

Nur wenn die Nachricht NICHT korrekt signiert wurde:

wird das Symbol !! (Achtung) an den Betreff angehängt:

wird einer der folgenden Hinweise in den Kopf der Nachricht, in die Zeile „X-RealSender“, eingefügt:

:: dkim-none :: Es wurden keine DKIM-Signature-Header (weder gültige noch ungültige) gefunden

:: dkim-fail :: Es wurde ein gültiger DKIM-Signature-Header gefunden, aber die Signatur enthält keinen korrekten Wert für die Nachricht Manchmal ist es nicht möglich, die Überprüfung durchzuführen:

:: dkim-invalid :: Es liegt ein Problem mit der Signatur selbst oder dem Eintrag des öffentlichen Schlüssels vor. Das heißt, die Signatur konnte nicht verarbeitet werden.

:: dkim-temperror :: Es wurde ein Fehler festgestellt, der wahrscheinlich nur vorübergehender Natur ist, wie z. B. eine vorübergehende Unmöglichkeit, einen öffentlichen Schlüssel abzurufen.Wenn die Nachricht mit einer anderen Domain signiert wurde, wird ein Hinweis auf die Abweichung hinzugefügt:

Diese Warnung erscheint NICHT, wenn der Absender die SPF-Prüfung besteht:

:: dkim-diff :: Die Nachricht wurde NICHT von der Domain des Absenders signiert

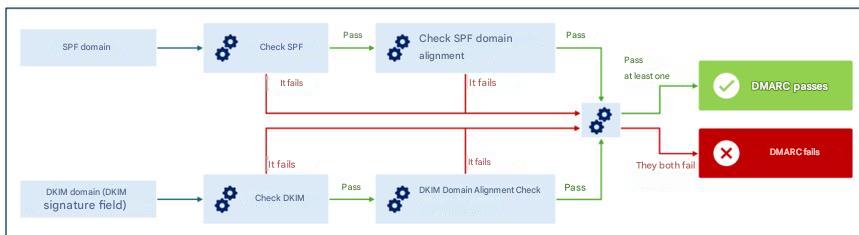

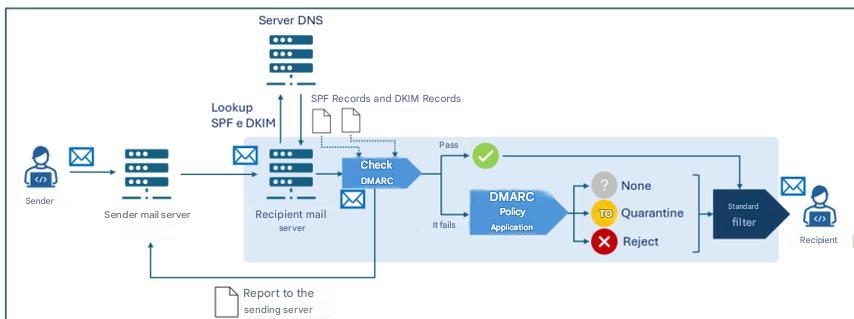

DMARC (Domain-based Message Authentication, Reporting and Conformance),

ist ein Standard zur E-Mail-Authentifizierung, der entwickelt wurde, um gefälschte E-Mails mit gefälschten Domänen zu bekämpfen.

Im Kapitel „3.1. Identifikatorabgleich“ heißt es:

E-Mail-Authentifizierungstechnologien authentifizieren verschiedene (und

unterschiedliche) Aspekte einer einzelnen Nachricht. Beispielsweise authentifiziert [DKIM]

die Domäne, die die Nachricht signiert hat,

während [SPF] entweder die Domäne authentifizieren kann, die im

RFC5321.MailFrom-Teil (MAIL FROM) von [SMTP] oder im RFC5321.EHLO/

HELO-Domäne oder beides. Dies können unterschiedliche Domänen sein, und sie sind

für den Endbenutzer in der Regel nicht sichtbar.

DMARC authentifiziert die Verwendung der RFC5322.From-Domäne, indem es verlangt, dass

diese mit einem authentifizierten Identifikator übereinstimmt (abgestimmt ist).

-- https://tools.ietf.org/html/rfc7489#section-3.1Das bedeutet ganz einfach:

Wenn ein Absender seine E-Mail mittels SPF und/oder DKIM authentifiziert,

muss mindestens eine der Domains mit der Absender-Domain übereinstimmenDieser Ansatz ist weithin anerkannt und gilt allgemein

als bewährte Methode zur Identifizierung vertrauenswürdiger Absenderdomänen.

Bei der SPF-Authentifizierung

muss die Stammdomain der „Mail From“-Adresse mit der Stammdomain der „From“-Adresse übereinstimmen.

Bei der gelockerten Übereinstimmung kann jede beliebige Subdomain verwendet werden, ohne dass die Anforderung an die Domain-Übereinstimmung verletzt wird.

Für die DKIM-Authentifizierung

muss die Stammdomain der DKIM-Signaturdomain mit der Absenderdomain übereinstimmen.

Bei einer gelockerten Übereinstimmung kann jede beliebige Subdomain verwendet werden, ohne dass die Anforderung an die Domain-Übereinstimmung verletzt wird.

Beide Regeln werden eingehalten:

Die Absenderdomain ist vollständig vertrauenswürdig:

Die Nachricht kommt unverändert an

Wenn nur eine der beiden Regeln erfüllt ist

wird das Tilde-Zeichen (~) an den Betreff angehängt,

wird eine der folgenden Erläuterungen in den Kopf der Nachricht eingefügt

~ ... Betreff ...

X-RealSender: ~ | spf=bestanden (Domäne NICHT abgeglichen) | dkim=bestanden | ~~ ... Betreff ...

X-RealSender: ~ | spf=pass | dkim=pass (Domäne NICHT abgeglichen) | ~

DMARC wird von immer mehr Unternehmen eingesetzt, um ihre Absender vor Spoofing zu schützen.

Die Nutzung erfordert eine ordnungsgemäße Authentifizierung mittels SPF oder DKIM sowie die Übereinstimmung der „From“- und „Mail-From“-Domains.

For more information:

<dmarc> act on fraudulent email

Nachrichten von Absendern mit dem _dmarc-Eintrag „

“

werden, sofern sie NICHT authentifiziert sind, im Betreff mit zwei [ SPAM ]-Markierungen hervorgehoben:

[ SPAM ] ... Betreff der Nachricht ... [ SPAM ]Nachrichten ohne den _dmarc-Eintrag, bei denen sowohl die SPF- als auch die DKIM-Authentifizierung fehlschlagen,

werden mit dem Tag [suspicious] im Betreff gemeldet:

[verdächtig] … Betreff der Nachricht …

Die „spamstop“-App von RealSender ist eine effiziente Anti-Spam-Lösung

in Kombination mit einem Filter, der Nachrichten

nach Absendern sortiert, die NICHT in Ihrem Adressbuch enthalten sind.

Die meisten modernen E-Mail-Programme bieten diese Funktion an.

Hier sind einige Konfigurationsbeispiele:

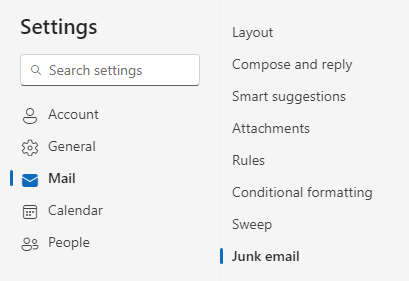

In den Outlook-Einstellungen aktivieren: E-Mails von meinen Kontakten als vertrauenswürdig einstufen

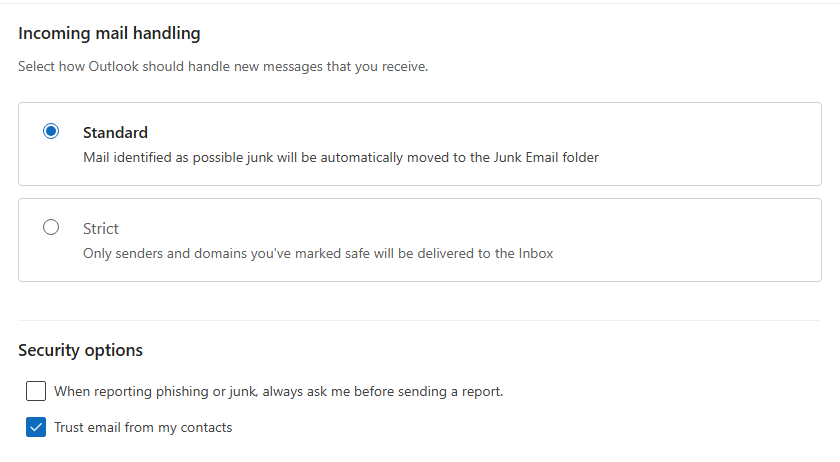

Erstelle in Thunderbird einen Filter mit der Regel „Absender ist nicht in meinem Adressbuch“.

Unten sehen Sie den Bildschirm „Einstellungen“ in Outlook.

Aktivieren Sie unter „Junk-E-Mails“ die Option „E-Mails von meinen Kontakten vertrauen“.

Klicken Sie auf [Speichern], um die Änderungen zu übernehmen.

Unten sehen Sie einen Screenshot des Tools „Nachrichtenfilter“ in Thunderbird.

Fügen Sie Bedingungen mit der Option „Alle folgenden Bedingungen erfüllen“ hinzu:

Führen Sie folgende Schritte aus: Verschieben Sie die Nachricht in den Ordner „Spam“.

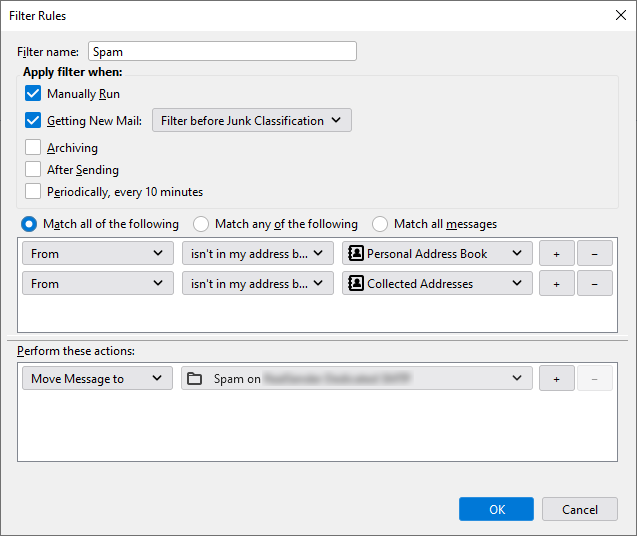

Nicht alle E-Mail-Programme bieten ausgefeilte Möglichkeiten zum Filtern von E-Mails.

In solchen Fällen kann man bereits im Vorfeld Maßnahmen ergreifen.

Mit der Funktion „Autorisierte Absender“ können Sie Nachrichten

nur von Absendern empfangen, die Sie zuvor autorisiert haben

(Sie können auch die gesamte Domain angeben, z. B. @example.com):

Alle normalen E-Mails werden wie gewohnt in Ihrem Posteingang ankommen.

Alle Spam-E-Mails werden in ein anderes Postfach weitergeleitet:

oder in den „Junk“-Ordner des Benutzers in Microsoft 365 Exchange.

Es gehen keine E-Mails verloren.

Sie können den Ordner mit den gelöschten Nachrichten ein- oder mehrmals täglich durchsehen.

So sparen Sie viel wertvolle Zeit.

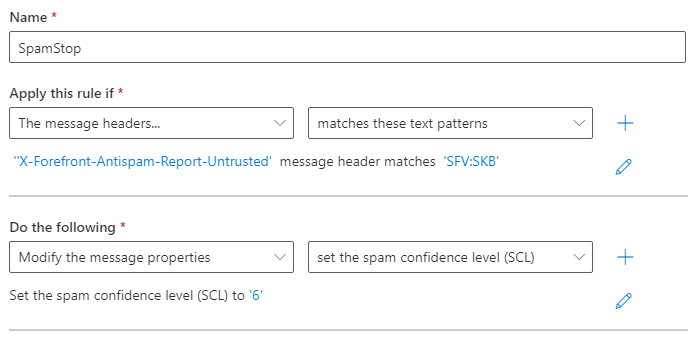

Diese Konfiguration sorgt dafür, dass unerwünschte E-Mails

von nicht autorisierten Absendern korrekt in den Junk-E-Mail-Ordner des Benutzers verschoben werden

Die von der SpamStop-App gefilterten Nachrichten werden unter

mit den folgenden Anti-Spam-Headern und Werten zugestellt:

X-Forefront-Antispam-Report: SFV:SKB(Die Nachricht wurde vom Spamfilter

als Spam markiert, da die E-Mail-Adresse oder E-Mail-Domain des Absenders

NICHT in der Liste der zugelassenen Absender enthalten ist)

Die folgende Aktion muss aktiviert werden:

Setzen Sie den Spam-Konfidenzwert (SCL) dieser Nachrichten auf 6 (Spam)

Der Standardwert des Parameters „SCLJunkThreshold“ ist 4, was bedeutet, dass

bei einem SCL-Wert von 5 oder höher die Nachricht in den Junk-E-Mail-Ordner des Benutzers verschoben werden sollte.

Gehen Sie im Exchange-Verwaltungscenter (EAC) zu „Mailfluss“ > „Regeln“.

Wählen Sie auf der Seite „Regeln“ in der Dropdown-Liste die Option „Hinzufügen“ > „Neue Regel erstellen“ aus.

Nehmen Sie auf der sich öffnenden Seite „Neue Regel“ die folgenden Einstellungen vor:

Name: SpamStop

Wende diese Regel an, wenn der Nachrichten-Header „X-Forefront-Antispam-Report-Untrusted“

mit „SFV:SKB“ übereinstimmt

Gehen Sie wie folgt vor:

Ändern Sie die Nachrichteneigenschaften

Setzen Sie den Spam-Konfidenzwert „SCL“ auf: ‚6‘

Speichern und aktivieren Sie die Regel.

Sie sorgen für zusätzliche Sicherheit bei Ihren E-Mails.

Um Ihre E-Mail-Postfächer

vor gefälschten Absendern und gefährlichen Anhängen zu schützen.

Sicherheitsoptionen, die auf Wunsch aktiviert werden:

um E-Mails nur von Absendern zu erhalten, die die Authentifizierungsprüfungen bestanden haben

um alle potenziell schädlichen Anhänge aus E-Mails zu entfernen

Dies ist nützlich, wenn Sie nur Nachrichten von verifizierten Absendern erhalten möchten.

Alle E-Mails, die die Prüfungen nicht bestehen, werden gelöscht oder zurückgewiesen.

Sie müssen sicherstellen, dass die E-Mail-Adresse des Absenders nicht gefälscht wurde.

Diese Überprüfung kann durch die Kombination von SPF- und DKIM-Authentifizierung erfolgen.

SPF bestätigt die Absenderadresse und deren Beziehung zu dem Server, von dem die Nachricht versendet wurde.

DKIM stellt sicher, dass E-Mail-Nachrichten (einschließlich Anhänge) nicht verändert werden

, nachdem sie beim Versand „signiert“ wurden.

Theoretisch ist das ganz einfach, in der Praxis können sowohl SPF als auch DKIM

auf eine andere Domain verweisen als die E-Mail-Adresse des Absenders.

Wir überprüfen, ob die SPF-Authentifizierung und die DKIM-Signatur mit der Domain in der Absenderadresse übereinstimmen.

Auf diese Weise kann nur der ursprüngliche Absender die E-Mail authentifizieren. Dies garantiert ihre Herkunft.

Die Option „Gefährliche Anhänge entfernen“ blockiert alle potenziell schädlichen Anhänge

mit Ausnahme einiger sicherer Dateiformate wie PDF, TXT, GIF, JPG und PNG.

Der Empfänger erhält die Nachricht ohne Anhang.

Am Anfang des Inhalts wird eine Warnung eingefügt, die wie folgt lautet:

WARNUNG: Diese E-Mail verstößt gegen die E-Mail-Sicherheitsrichtlinien Ihres Unternehmens und

wurde geändert. Weitere Informationen erhalten Sie von Ihrem IT-Administrator.

Ein Anhang mit dem Namen „example.zip“ wurde aus dieser E-Mail entfernt, da er

ein Sicherheitsrisiko darstellte. Wenn Sie dieses Dokument benötigen, wenden Sie sich bitte an

den Absender und vereinbaren Sie eine alternative Möglichkeit, es zu erhalten.Im Internet ist eine interessante Fallstudie veröffentlicht worden, die mit folgendem Satz endet:

„Für uns hat sich die Filterung von Anhängen als sehr erfolgreich erwiesen“

– web.mit.edu/net-security/Camp/2004/presentations/reillyb-mit2004.ppt (PowerPoint-Präsentation)

Themen in diesem Bereich:

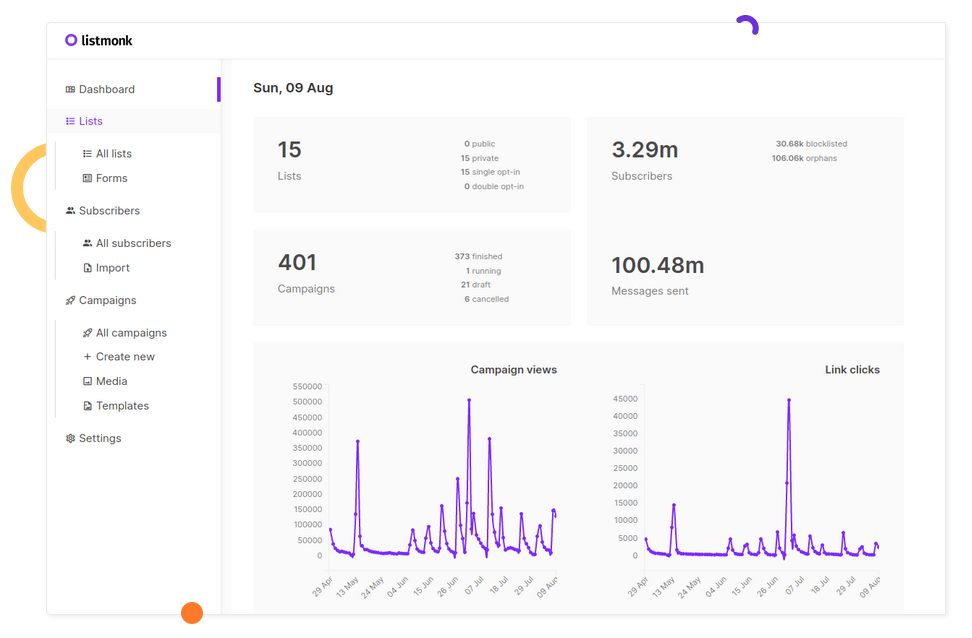

Konfigurationsbeispiele für Newsletter-Software: GroupMail – Inxmail Professional – Joomla AcyMailing – MaxBulk Mailer – phplist – SendBlaster – WordPress MailPoet 3 – WordPress MailPoet 2 – WordPress Mailster

Automatische Einrichtung der Abmeldung per Mausklick für E-Mails

zur Analyse von zurückgesendeten Nachrichten, zur Erkennung von Hard- und Soft-Bounces

um Massen-E-Mails direkt über Ihr E-Mail-Programm zu versenden

So starten Sie mit RealSender:

Wir signieren E-Mails automatisch mit DKIM, sodass Sie nichts weiter tun müssen.

Haben Sie Fragen? Kontaktieren Sie uns!

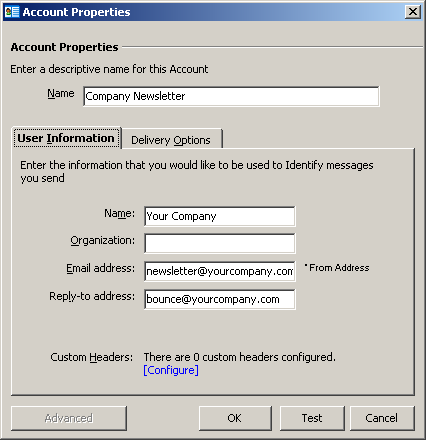

GroupMail > Extras

Konten verwalten > Neu

Kontoeinstellungen

Name / Benutzerdaten:

Füllen Sie das Formular mit den Daten Ihres Unternehmens aus

Lieferoptionen

Lieferoptionen: Standard

SMTP-Server: rsxxx-realsender.com

[x] Authentifizierung erforderlich

[Einrichtung]

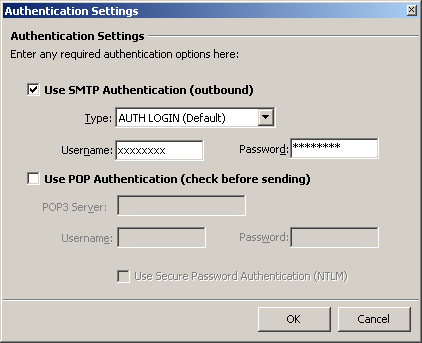

Authentifizierungseinstellungen

[x] SMTP-Authentifizierung verwenden (ausgehend)

Typ: AUTH LOGIN (Standard)

Benutzername: (den wir Ihnen geschickt haben)

Passwort: (das, das wir Ihnen geschickt haben)

[OK]

Erweiterte E-Mail-Einstellungen

SMTP-Port: 25

[x] Der Server erfordert eine SSL-Verbindung

Verwendung: STARTTLS (Standard)

[OK]

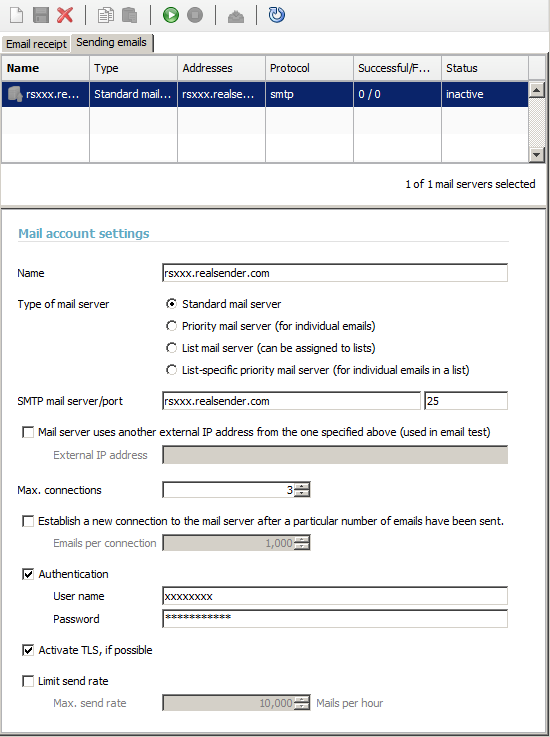

Globale Einstellungen > Verwaltung

> Mailserver > E-Mails versenden

Einstellungen für E-Mail-Konten

Name: rsxxx.realsender.com

SMTP-Mailserver: rsxxx.realsender.com – Port: 25

Max. Verbindungen: 3

[x] Anmelde

Benutzername: (den wir Ihnen zugesandt haben)

Passwort: (das wir Ihnen zugesandt haben)[x] TLS nach Möglichkeit aktivieren

[Speichern]

[Verbindung zum E-Mail-Konto herstellen]

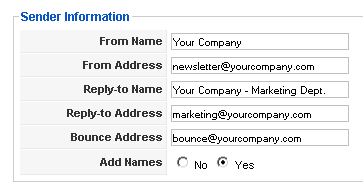

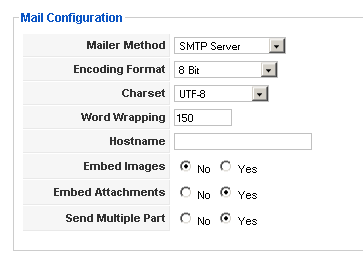

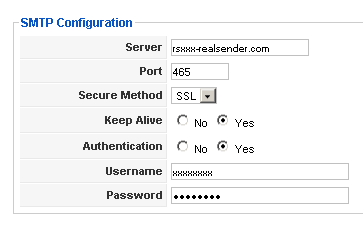

Joomla > Komponenten

AcyMailing > Konfiguration

Absenderangaben

Füllen Sie das Formular mit den Daten Ihres Unternehmens aus

E-Mail-Konfiguration

Versandmethode: SMTP-Server

SMTP-Konfiguration

Server: rsxxx.realsender.com

Port: 465

Sicherheitsprotokoll: SSLKeep Alive: [x] Ja

Authentifizierung: [x] JaBenutzername: (den wir Ihnen zugesandt haben)

Passwort: (das wir Ihnen zugesandt haben)

[Einstellungen]

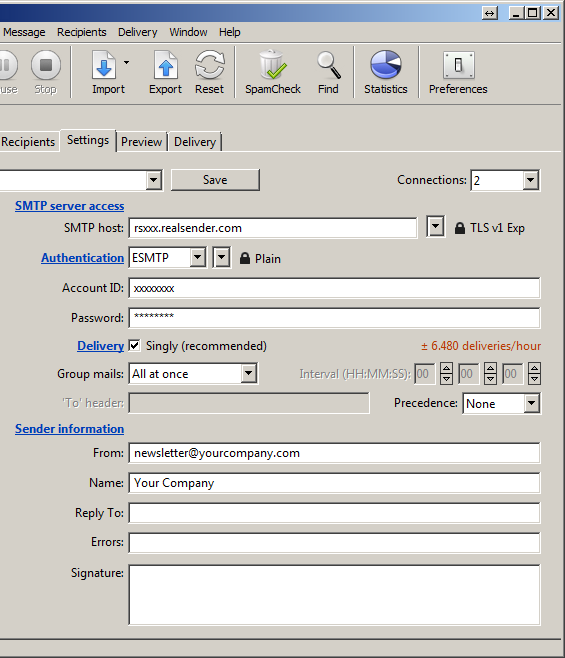

Einstellungen

Anschlüsse: 2

Zugriff auf den SMTP-Server

SMTP-Host: rsxxx.realsender.com – TLS v1 abgelaufen

Authentifizierung: ESMTP – Klartext

Konto-ID: (die, die wir Ihnen geschickt haben)

Passwort: (das, das wir Ihnen geschickt haben)

Versand: [x] Einzeln (empfohlen)

Gruppen-E-Mail: Alle auf einmal

Angaben zum Absender

Von: (E-Mail-Adresse des Absenders)

Name: (Beschreibung des Absenders)

[Neues Konto speichern unter…]

Name: rsxxx

[Erstellen]

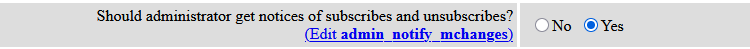

Konfiguration getestet auf:

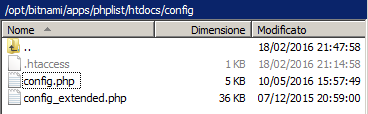

phplist, Version 3

Achtung: Erstellen Sie eine Sicherungskopie, bevor Sie

Änderungen an den Konfigurationsdateien Ihres PhpList-Servers vornehmen

PhpList-Konfiguration

Ausfüllen phplist/htdocs/config/config.php

mit den richtigen Daten:

[…]

define(‘PHPMAILERHOST’, ‘rsxxx.realsender.com’);

[…]

define('PHPMAILER', 1);

define('PHPMAILER_SECURE', 'TLS');

$phpmailer_smtpuser = 'das von uns übermittelte';

$phpmailer_smtppassword = ’das von uns übermittelte’;

$phpmailer_smtpport = 587;

$pageroot = ‘/’;

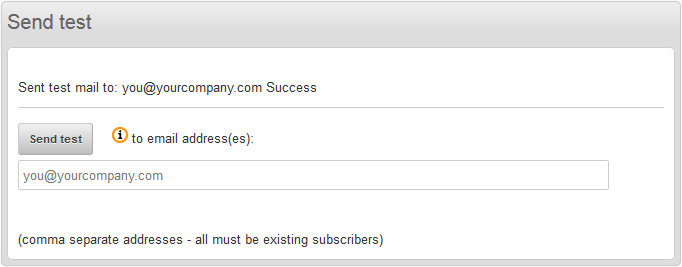

Nachrichten > Senden

Sendeeinstellungen:

Sendemodus: [x] SMTP-Server verwenden

SMTP-Server: rsxxx.realsender.com

Port: 25 - [x] SSL[x] Anmeldung erforderlich

Benutzername: (den wir Ihnen zugesandt haben)

Passwort: (das wir Ihnen zugesandt haben)

[Schnappschuss machen]

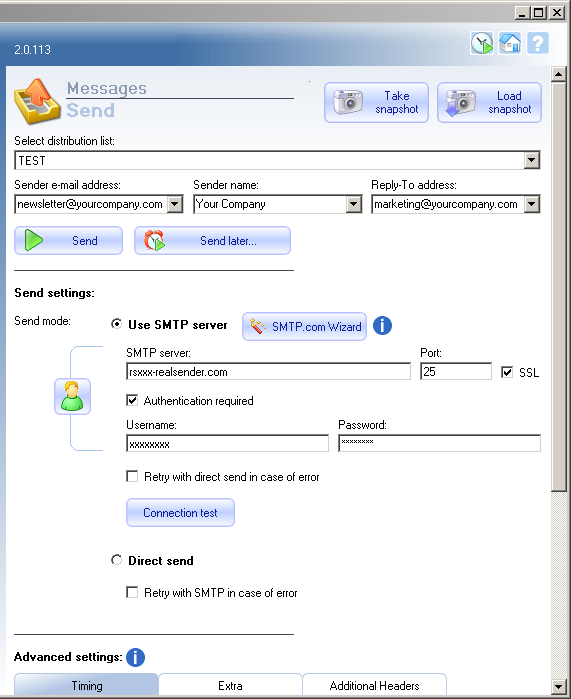

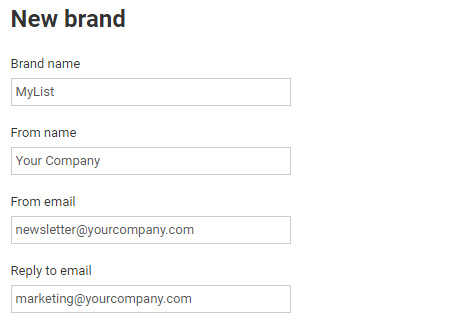

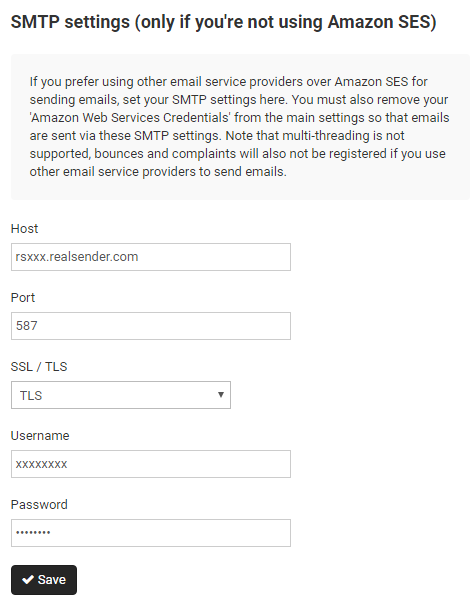

Sendy

Marke auswählen > [Neue Marke hinzufügen]

Neue Marke

Markenname

Nachname

Aus einer E-Mail

Auf E-Mail antworten

(Tragen Sie den Namen der Liste und die Daten Ihres Unternehmens in das Formular ein)

SMTP-Einstellungen

Host: rsxxx.realsender.com

Port: 587

SSL / TLS: TLS

Benutzername: (den wir Ihnen geschickt haben)

Passwort: (das, das wir Ihnen geschickt haben)

[Speichern]

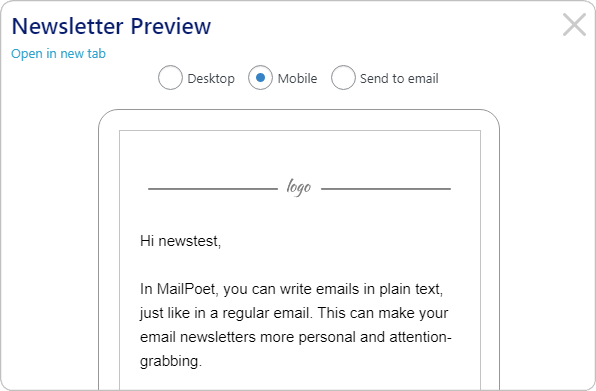

WordPress

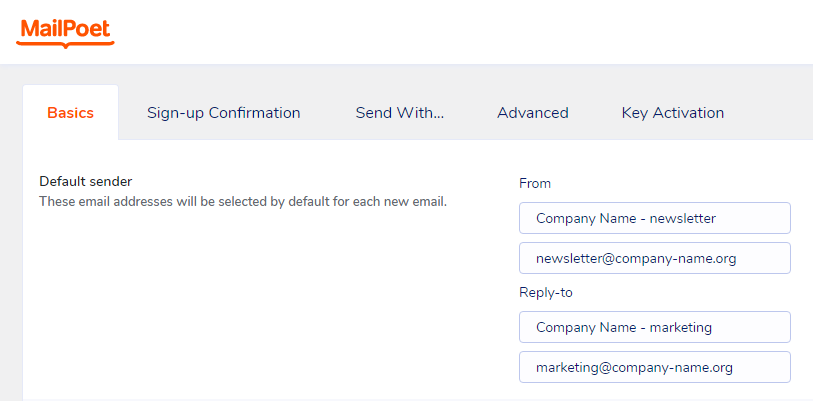

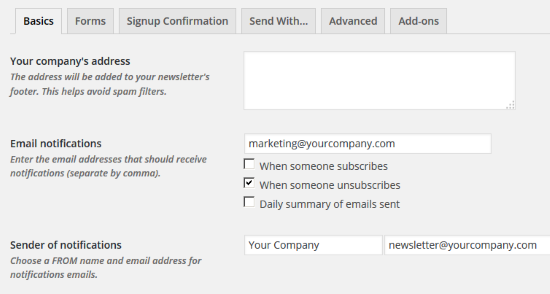

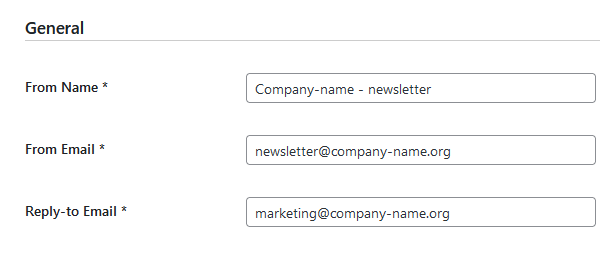

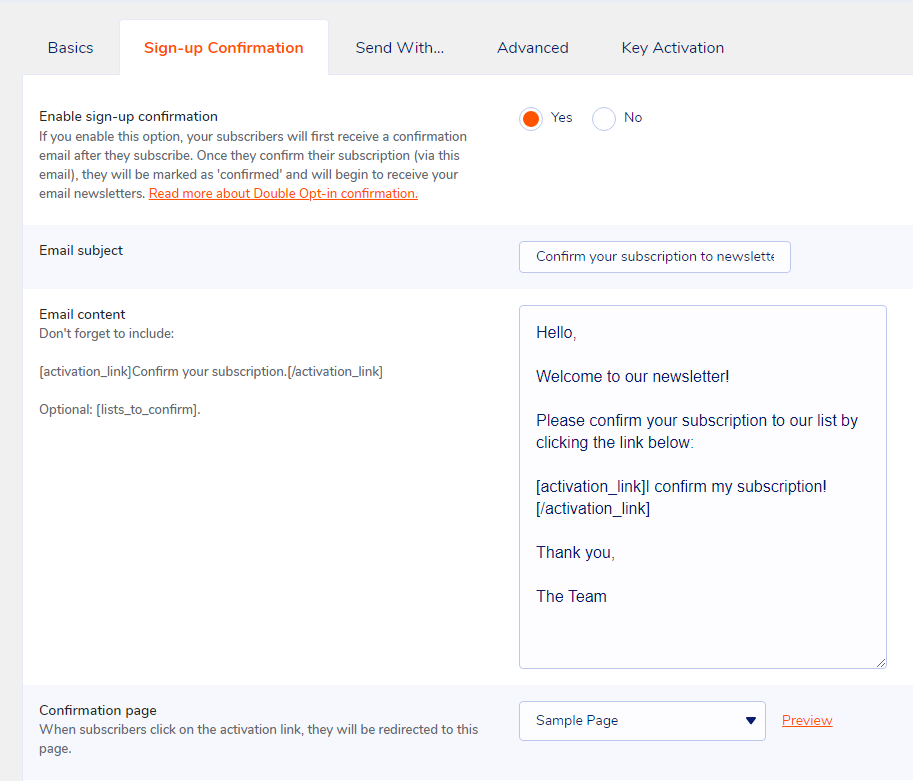

MailPoet > Einstellungen

Grundlagen > Standard-Absender

(Füllen Sie das Formular mit den Daten Ihres Unternehmens aus)

Von:

Firmenname – Newsletter (Beschreibung)

newsletter@company-name.org (E-Mail-Adresse)Antwort an

Firmenname – Marketing (Beschreibung)

marketing@company-name.org (E-Mail-Adresse)

[Einstellungen speichern]

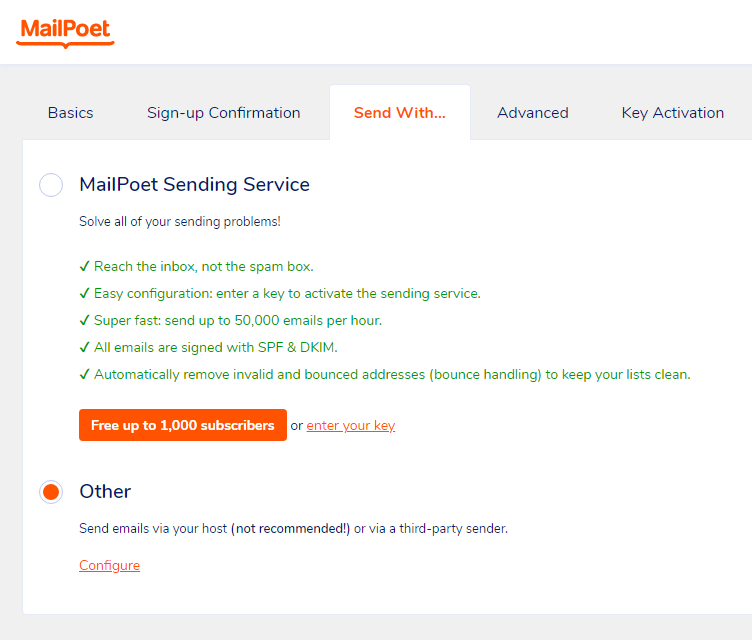

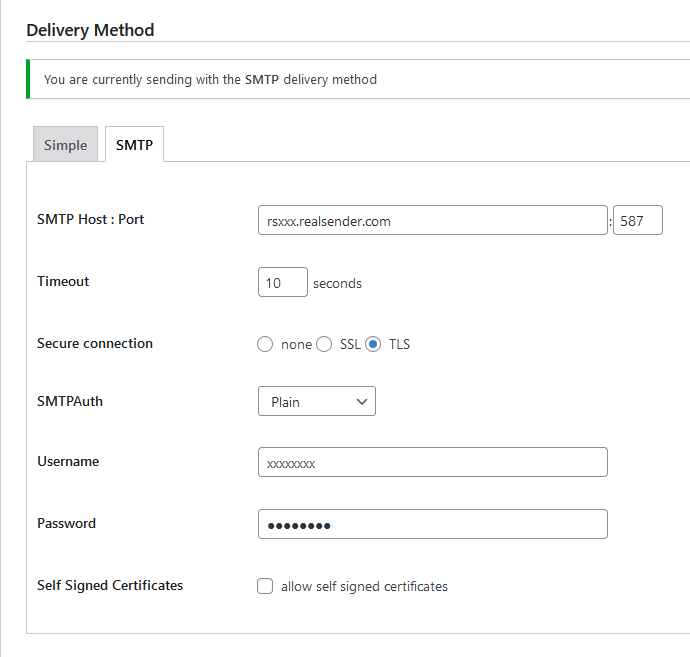

Senden mit…

[x] Sonstiges

Versenden Sie E-Mails über Ihren Host (nicht empfohlen!)

oder über einen externen E-Mail-Dienst.[Konfigurieren]

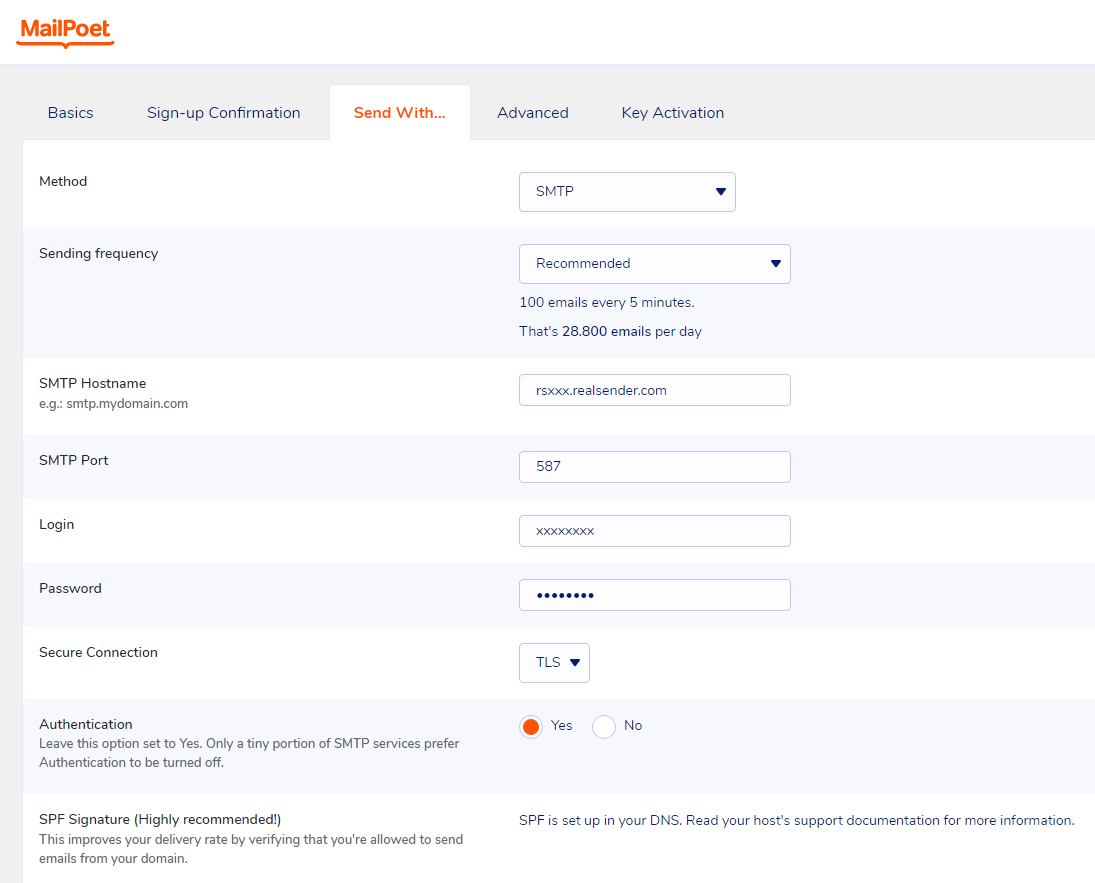

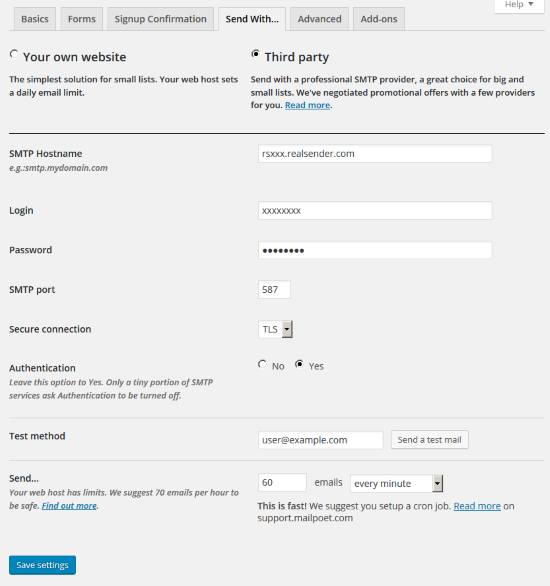

Senden mit…

Methode: SMTP

Versandhäufigkeit: Empfohlene

(100 E-Mails alle 5 Minuten. Das sind 28.800 E-Mails pro Tag)SMTP-Hostname: rsxxx.realsender.com

SMTP-Port: 587

Anmeldung: (die, die wir Ihnen geschickt haben)

Passwort: (das, das wir Ihnen geschickt haben)

Sichere Verbindung: TLS

Authentifizierung: [x] Ja

[Einstellungen speichern]

Für Premium-Funktionen und Support wählen Sie auf der Mailpoet-Preisseite

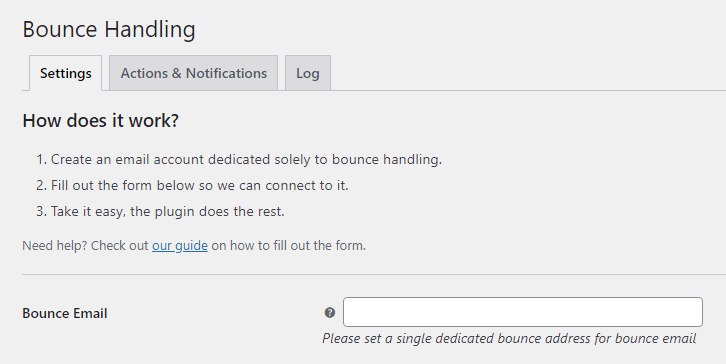

die Option „Ich möchte nur die Premium-Version ohne Versandfunktion“.

Auf diese Weise können Sie RealSender weiterhin nutzen,

und es mit einer speziellen E-Mail-Adresse kombinieren, um die Bounce-Meldungen zu empfangen.

Außerdem muss das Plugin „Bounce Handler Mailpoet“ installiert werden.

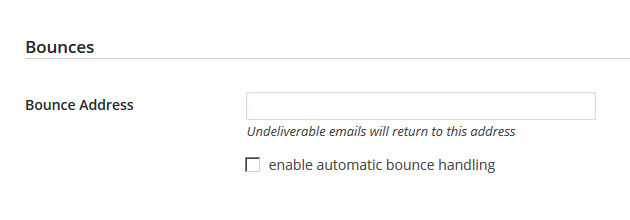

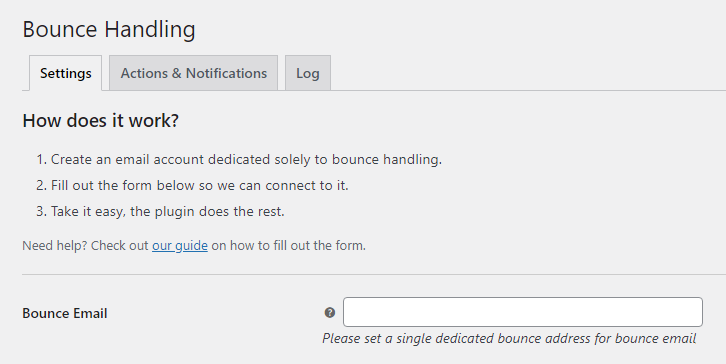

Umgang mit Bounces

Bounce-E-Mail:

Bitte richten Sie eine eigene Bounce-Adresse für Bounce-E-Mails ein

WordPress

MailPoet > Einstellungen

Grundlagen

E-Mail-Benachrichtigungen:

Bitte geben Sie hier die richtige E-Mail-Adresse einAbsender der Benachrichtigungen:

Bitte geben Sie die E-Mail-Adresse des Newsletters ein:

Absendername und E-Mail-Adresse

[Einstellungen speichern]

Senden mit…

[x] Drittanbieter

SMTP-Hostname: rsxxx.realsender.com

Anmeldung: (die, die wir Ihnen geschickt haben)

Passwort: (das, das wir Ihnen geschickt haben)

SMTP-Port: 587

Sichere Verbindung: TLS

Authentifizierung: [x] Ja

… 60 E-Mails pro Minute versenden

[Einstellungen speichern]

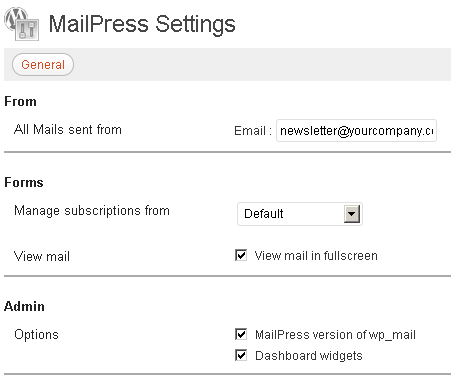

WordPress > Plugins

MailPress > Einstellungen

Allgemeines

Von – Alle E-Mails, die von

gesendet wurden

Tragen Sie die E-Mail-Adresse und den Namen des Absenders in das Formular ein

Wenn dies Ihre erste MailPress-Einrichtung ist

müssen Sie auf [Änderungen speichern] klicken

, um die zusätzlichen Einstellungsoptionen (SMTP, Test, Protokolle) anzuzeigen

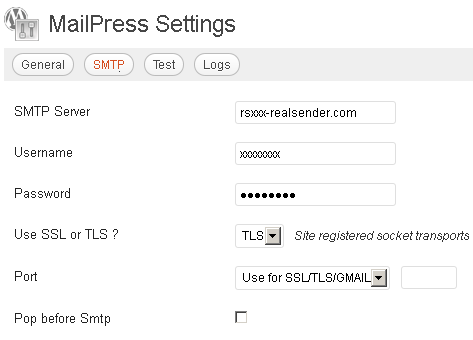

SMTP

SMTP-Server: rsxxx.realsender.com

Benutzername: (den wir Ihnen zugesandt haben)

Passwort: (das wir Ihnen zugesandt haben)SSL oder TLS verwenden? TLS

Port: Für SSL/TLS/Gmail verwenden

WordPress

Einstellungen > Newsletter

Allgemeines

Von:

Aus der E-Mail:

E-Mail-Adresse für die Antwort:

(Füllen Sie das Formular mit den Daten Ihres Unternehmens aus)

[Änderungen speichern]

Lieferart

[SMTP]

SMTP-Host: Port rsxxx.realsender.com: 587

Zeitlimit: 10 Sekunden

Sichere Verbindung: [x] TLS

SMTPAuth: Plain

Benutzername: (den wir Ihnen geschickt haben)

Passwort: (das, das wir Ihnen geschickt haben)

[Änderungen speichern]

Abpraller

Bounce-Adresse:

Nicht zustellbare E-Mails werden an diese Adresse zurückgeschickt

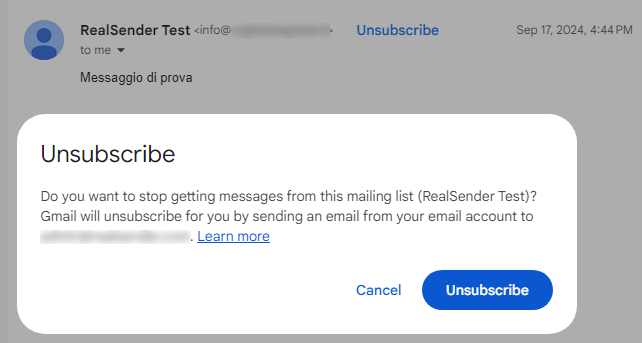

Bieten Sie den Empfängern stets eine einfache Möglichkeit, sich von Ihren Nachrichten abzumelden.

Wenn Sie den Empfängern die Möglichkeit geben, sich von Ihren Nachrichten abzumelden, können Sie die Öffnungsraten,

die Klickraten und die Effizienz des Versands verbessern.

Wichtig: Wenn Sie mehr als 5.000 Nachrichten pro Tag versenden,

müssen Ihre Marketing- und Abonnement-Nachrichten die Abmeldung mit einem Klick unterstützen.

-- Gmail, Richtlinien für E-Mail-Absender, 2024Erfahren Sie mehr über die „List-Unsubscribe“-Header in RFC 2369 und RFC 8058.

Nachdem wir festgestellt hatten, dass die meisten unserer Kunden in ihren versendeten Nachrichten KEINE „List-Unsubscribe:“-Header verwendeten,

haben wir beschlossen, diese automatisch zu jeder Nachricht hinzuzufügen – allerdings nur, wenn diese Header noch nicht vorhanden sind.

Stornierungsanfragen MÜSSEN innerhalb von zwei Tagen bearbeitet werden.

Sie dürfen NICHT mit einer Abmeldeanfrage auf andere Weise antworten.

Gmail und andere Anbieter generieren automatisch eine E-Mail-Nachricht.

Diese wird an die E-Mail-Adresse gesendet, die Sie uns mitteilen (auch an mehrere Adressen).

Alternativ können Sie unter der Webadresse: rsXXX-realsender.com/unsubs

auf alle in den letzten sieben Tagen eingegangenen Abmeldeanfragen zugreifen,

im JSON-Format, wie im folgenden Beispiel gezeigt:

{

"mailbox": "rsXXX",

"id": "20241107T001800-0000",

"from": "<john.doe@gmail.com>",

"to": [

"<abuse@rsXXX-realsender.com>"

],

"subject": "RealSender :: rsXXX Nov-7 4A6NDqsl008203 :: please UNSUBSCRIBE me ::",

"date": "2024-11-07T00:18:00.938050657+01:00",

"posix-millis": 1730935080938,

"size": 4350,

"seen": false

},

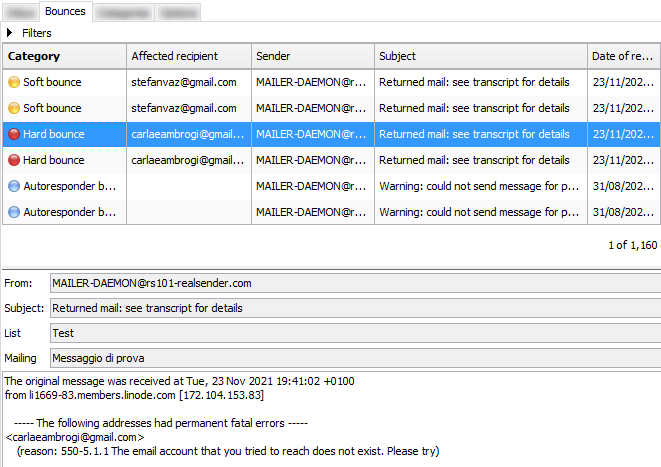

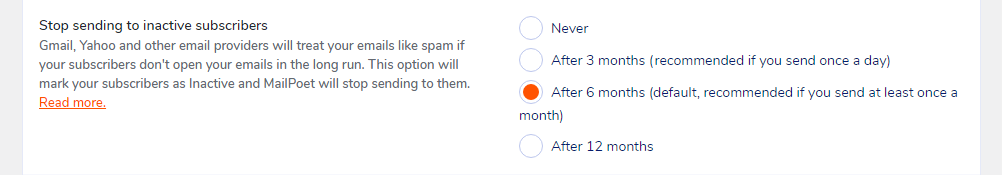

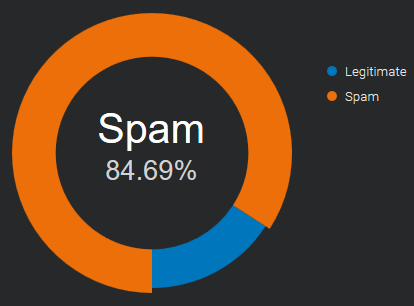

Das wiederholte Versenden an falsche oder inaktive Empfänger gilt als „Spam-Verhalten“.

In den letzten Jahren wurden aus diesem Grund immer mehr SMTP-Server auf schwarze Listen gesetzt.

Der auffälligste Fehler tritt auf, wenn das Postfach der Mail-From-/Return-Path-Adresse,

– also das Postfach, in dem die zurückgesendeten Nachrichten landen – voll oder nicht vorhanden ist.

Wenn bei Tausenden von versendeten Nachrichten 20 % zurückkommen, ist selbst ein großes Postfach innerhalb weniger Minuten schnell voll.

Dass alle zurückgewiesenen Nachrichten empfangen werden, ohne dass sie gelesen werden, könnte als kleiner Makel angesehen werden.

Sie senden weiterhin E-Mails an Adressen, von denen sie zurückkommen, mit Fehlerdetails, die niemanden interessieren.

In beiden Fällen führt dies dazu, dass der SMTP-Server auf die schwarze Liste gesetzt wird. Auf diese Weise werden unter

nicht nur Nachrichten an ungültige Empfänger nicht zugestellt, sondern gültige Empfänger erhalten sie zudem als SPAM.

Um das erste Problem zu lösen, bieten wir schon seit Langem„Newsletter-Postfächer“an.

Die Analyse von Rückläufern ist schwieriger und erfordert ein Tool, das sehr gut funktioniert.

Wir haben uns für„Sisimai: Mail Analyzing Interface“entschieden, früher bekannt als bounceHammer 4: ein Tool zur Analyse von Fehler-E-Mails.

Eine Open-Source-Software, die Bounce-Mails nach RFC 5322 analysiert und strukturierte Daten im JSON-Format generiert.

Um einen Überblick über alle möglichen Fehlercodes zu erhalten, die Sisimai auswertet, werfen Sie einen Blick auf„The SMTP Field Manual“,

eine Sammlung von SMTP-Fehlercodes in Rohform, die von den wichtigsten E-Mail-Anbietern stammen.

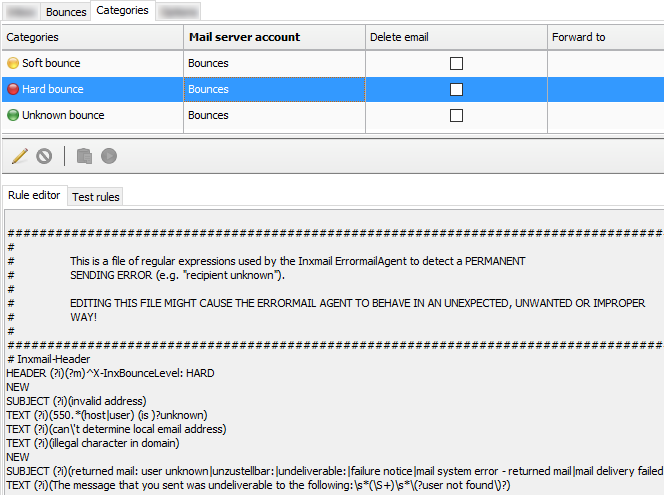

Die Implementierung des Bounce-Handlers in RealSender ist ganz einfach.

Die App „bouncehandler“ beginnt mit der Überprüfung der zurückgewiesenen Nachrichten.

Zwei Sperrlisten werden aktiviert:

Die Blockliste für Hard Bounces

enthält alle E-Mail-Adressen, bei denen ein dauerhafter Fehler aufgetreten ist,

wie z. B. „Benutzer unbekannt“ oder „Host nicht erreichbar“

Das wöchentliche Protokoll der Hard Bounces ist unter folgender Webadresse verfügbar:

https://…hardbounces.email.weekly

Die Blockliste für Soft Bounces

enthält alle E-Mail-Adressen, bei denen drei oder mehr vorübergehende Fehler aufgetreten sind,

wie z. B. „Postfach voll“, wobei zwischen den einzelnen Fehlern mindestens eine Woche liegen muss

Das wöchentliche Soft-Bounce-Protokoll ist unter folgender Webadresse verfügbar:

https://…softbounces.email.weekly

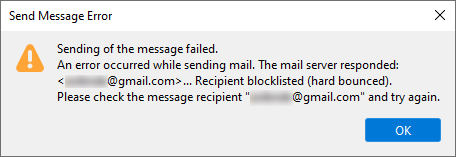

Das Senden von Nachrichten an einen Empfänger, der auf der Sperrliste steht, führt zu folgender Fehlermeldung:

Wir stellen Ihnen die folgenden Dateien zur Verfügung:

als Webadressen, die durch ein Passwort oder eine IP-Adresse geschützt sind:

https://…bounces.json

the details of the bounces received in the last seven days, in JSON format, such as:

{

"feedbacktype": "",

"addresser": "info@circuitocinemascuole.com",

"diagnostictype": "SMTP",

"timezoneoffset": "+0200",

"lhost": "linp.arubabusiness.it",

"destination": "gmail.com",

"timestamp": 1635536166,

"senderdomain": "circuitocinemascuole.com",

"deliverystatus": "5.1.1",

"token": "daad8f8fc89cef70e1406a9d2b38be6c35326e03",

"recipient": "...@gmail.com",

"subject": "Prenotazioni aperte_Giornata Internazionale dei Diritti dell'Infanzia e dell'Adolescenza_Film FIGLI DEL SOLE",

"origin": "/home/rs109-bounce/Maildir/new/1635528969.21113_0.rsbox.realsender.com",

"rhost": "gmail-smtp-in.l.google.com",

"reason": "userunknown",

"diagnosticcode": "550-5.1.1 The email account that you tried to reach does not exist. Please try double-checking the recipient's email address for typos or unnecessary spaces. Learn more at https://support.google.com/mail/?p=NoSuchUser z3si7494964ybg.507 - gsmtp 503 5.5.1 RCPT first. z3si7494964ybg.507 - gsmtp",

"messageid": "McuPi4DjtlyhvlSMVNB4wTXsUKQeIy6XwlKoAZuJ4@www.circuitocinemascuole.com",

"listid": "",

"action": "failed",

"softbounce": 0,

"replycode": "550",

"catch": null,

"alias": "",

"smtpagent": "Sendmail",

"smtpcommand": "DATA"

},https://…hardbounces.json

the details of the hard bounces 1 received in the last seven days, in JSON format

https://…hardbounces.email

the list of email addresses that generated a hard bounce 1 in the last seven days

1 = Auswahlkriterien: softbounce == 0

https://…softbounces.json

the details of the soft bounces 2 received in the last seven days, in JSON format

https://…softbounces.email

the list of email addresses that generated a soft bounce 2 in the last seven days

2 = Auswahlkriterien: softbounce == 1

Dies sind dieselben Dateien, die auch von der automatischen Sperrliste verwendet werden:

https://…hardbouncesfull.email

the list of all email addresses that generated two or more hard bounces

at least one week away from each other

https://…softbouncesfull.email

the list of all email addresses that generated three or more soft bounces

at least one week away from each other

Um die durch den Versand von Newslettern und Massen-E-Mails generierten Rückmeldungen zu erhalten,

müssen Sie zusätzliche Postfächer einrichten (z. B. bounce@…)

und optional eine Mailbox für den Empfang von Antwort-E-Mails (z. B. news@…)

, falls Sie diese filtern und automatische Antworten auf die häufigsten Anfragen versenden möchten.

Aus diesem Grund haben wir zwei auf Ihr RealSender-Konto abgestimmte Postfächer eingerichtet:

bounce@email.youremaildomain.com -> bounce@rsXXX-realsender.com

news@email.youremaildomain.com -> news@rsXXX-realsender.com

Erläuterung:

Die Verwendung einer „Mail-From“-Adresse (auch bekannt als Bounce-/Return-Path-/Envelope-Adresse)

mit einer anderen Domain als der Absenderadresse

würde die DMARC-Authentifizierung unterbrechen

Um die „Newsletter-Postfächer“ zu nutzen,

müssen Sie eine Subdomain der Absenderadresse einrichten

z. B. lautet die Absenderadresse: offers@youremaildomain.com

könnte die Subdomain lauten: email.youremaildomain.com CNAME rsXXX-realsender.com

die Mail-From-Adresse lautet dann: bounce@email.youremaildomain.comDie vorgeschlagene Konfiguration entspricht den Richtlinien unter

,

um DMARC-konforme E-Mails im Auftrag von Kunden zu versenden.

Mit DMARC können Sie authentifizierte E-Mails über eine Subdomain (z. B. email.yourmaildomain.com) versenden und dennoch die Top-Level-Domain im „From:“-Header verwenden (z. B. From: offers@youremaildomain.com).

Es sind keine zusätzlichen Einstellungen im DNS Ihrer Domain erforderlich.

Gemäß RFC 1912, Abschnitt 2.4:

Ein CNAME-Eintrag darf nicht zusammen mit anderen Daten vorhanden sein.

Mit anderen Worten: Wenn „email.youremaildomain.com“ ein Alias für „rsXXX-realsender.com“ ist,

darfst du weder einen MX-Eintrag für „email.youremaildomain.com“ noch einen A-Eintrag

oder gar einen TXT-Eintrag haben Die Postfächer wurden so konfiguriert, dass sie

innerhalb kurzer Zeit große Mengen an E-Mails empfangen können, wie dies beispielsweise bei Bounce-Mails der Fall ist.

!!! Bitte beachten Sie: E-Mail-Nachrichten werden nach 7 Tagen automatisch gelöscht !!!

Um die E-Mails herunterzuladen, sollten Sie Ihren E-Mail-Client

oder die Anwendung zur Analyse der zurückgesendeten Nachrichten

mit der folgenden POP3-Serveradresse konfigurieren: pop.rsXXX-realsender.com.

Benutzernamen und Passwörter sind im geschützten Bereich der Website verfügbar.

Falls diese nicht vorhanden sind, fügt RealSender automatisch die Header „List-Unsubscribe“ und „

“

zu Ihren gesendeten Nachrichten hinzu, wie auf der Seite„Abmeldenvereinfachen“ beschrieben.

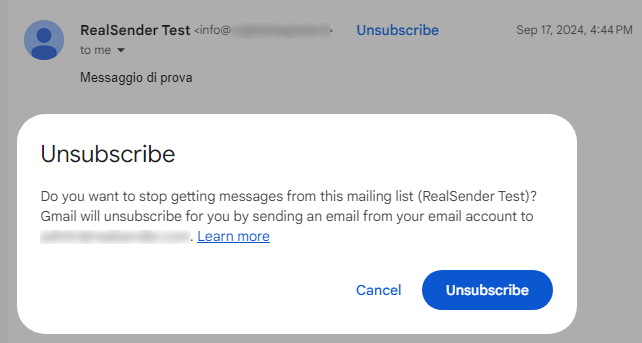

In der Messaging-App des Empfängers,

,

erscheint nach dem Klicken auf den Link „Abmelden“ eine Bestätigungsaufforderung:

Nach Eingang der Anfrage sendet uns der Anbieter die Kündigungsbestätigung an

,

die wir umgehend an die vom Kunden angegebene E-Mail-Adresse – gegebenenfalls an mehrere Adressen – unter

mit dem Betreff „RealSender :: rsXXX MM-TT #EMAILID# :: Bitte tragen Sie mich aus der Liste aus ::“ weiterleiten.

Die App „bouncehandler“ überprüft automatisch, ob unter

Abmeldeanfragen eingegangen sind,

und blockiert neue E-Mails von Empfängern, die darum gebeten haben, künftig keine E-Mails mehr zu erhalten.

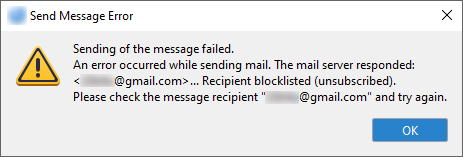

Die Blockliste für „Abmeldungen“ ist aktiviert:

Sie enthält alle E-Mail-Adressen, die über die oben beschriebene „List-Unsubscribe“-Funktion eine Abmeldung beantragt haben:

Das wöchentliche Protokoll aller „Abmeldungen“ ist unter folgender Webadresse verfügbar:

https://…unsubs.email.weekly

Das Senden von Nachrichten an einen Empfänger auf der Sperrliste führt zu einer Fehlermeldung wie dieser:

Wir stellen Ihnen die folgenden Dateien zur Verfügung:

als Webadressen, die durch ein Passwort oder eine IP-Adresse geschützt sind:

https://…unsubs.json

the details of unsubscribe requests received in the last seven days, in JSON format, such as:

{

"mailbox": "rsXXX",

"id": "20241121T181856-0088",

"from": "Jonh Doe <john.doe@bogusemail.net>",

"to": [

"<abuse@rsXXX-realsender.com>"

],

"subject": "RealSender :: rsXXX Nov-1 4ALGbKtb016000 :: please UNSUBSCRIBE me ::",

"date": "2024-11-21T18:18:56.908809804+01:00",

"posix-millis": 1732209536908,

"size": 4057,

"seen": false

},https://…unsubs.email

the list of email addresses that have requested unsubscription in the last seven days

Es handelt sich um dieselben Dateien, die auch von der automatischen Sperrliste verwendet werden:

https://…unsubssfull.email

the list of all email addresses that requested unsubscription, in alphabetical order

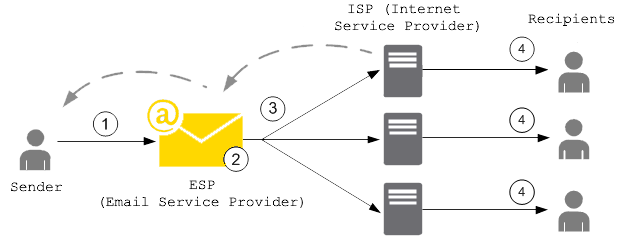

Mit der App „copymail“ von RealSender können Sie Massen-E-Mails

an bis zu Tausende von Empfängern direkt aus Ihrem E-Mail-Programm versenden.

In drei einfachen Schritten:

Jeder Empfänger erhält die Nachricht so, als wäre sie ausschließlich an ihn selbst gesendet worden,

wobei Ihre E-Mail-Adresse als Absender angegeben ist.

Wichtigste Merkmale:

Das wiederholte Versenden an falsche oder inaktive Empfänger gilt als „Spam-Verhalten“.

Die „Copymail“-App von RealSender erledigt dies automatisch und im Hintergrund.

Der Empfänger sieht nur den ursprünglichen Absender, der weiterhin die Antworten der Empfänger erhält.

E-Mail-Nachrichten enthalten einen Header, der für den Empfänger unsichtbar bleibt. Er heißt „Return-Path“ und ermöglicht es, Fehlermeldungen an eine andere E-Mail-Adresse zu senden.

Copymail füllt diesen automatisch mit wertvollen Informationen, die nicht nur den Empfang der Nachrichten ermöglichen, sondern auch Aufschluss darüber geben, von welcher Liste die Nachricht gesendet wurde und welche E-Mail-Adresse den Fehler verursacht hat.

Nachfolgend finden Sie ein Beispiel für den in eine Nachricht eingefügten Kopftext:

von der Liste „Test“ an den Empfänger gesendet „wrong.address@customer.com“:

Return-Path: <test-bounces+wrong.address=customer.com@mXXX-realsender.com>

Die Anwendung unterscheidet zwei Arten von Fehlern:

Hard Bounce (Statuscode 5.XXX.XXX): Die E-Mail-Adresse hat einen permanenten Fehler ausgelöst

wie beispielsweise „550 5.1.1 … Benutzer unbekannt“ oder „5.1.2 … Host unbekannt“

Ein permanenter Fehler bedeutet, dass Sie niemals wieder an diesen Empfänger senden sollten.

Soft Bounce (Statuscode 4.XXX.XXX): Die E-Mail-Adresse hat einen vorübergehenden Fehler verursacht

wie z. B. „452 4.2.2 … Postfach voll“

Ein vorübergehender Fehler bedeutet, dass Sie die Zustellung zu einem späteren Zeitpunkt erneut versuchen können.

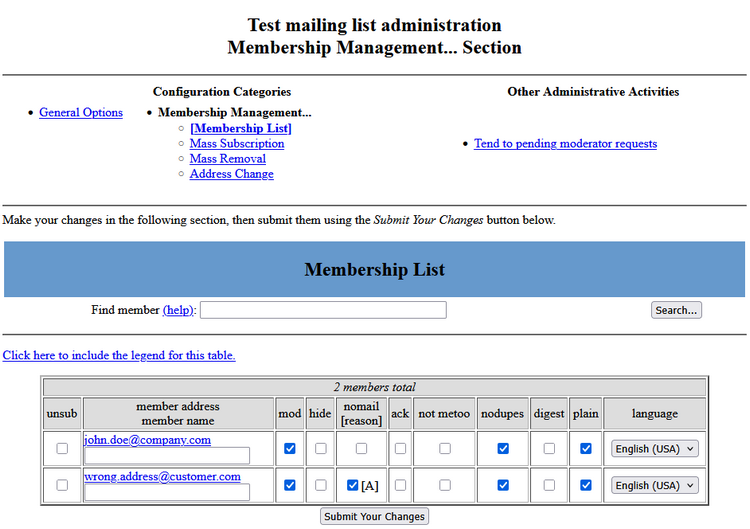

Hier eine kurze Beschreibung, wie das automatische Bounce-Management funktioniert:

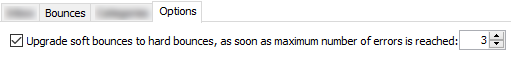

Nach drei Hard Bounces (dauerhafter Fehler, z. B. „Benutzer unbekannt“) oder sechs Soft Bounces (vorübergehender Fehler, z. B. „Postfach voll“) wird der Empfänger gesperrt und in der Abonnentenliste in der Spalte „nomail“ ein Häkchen gesetzt.

Sobald der Empfänger gesperrt wurde, werden drei Nachrichten mit dem Wortlaut „Ihr Abonnement für die Liste … wurde deaktiviert“ versendet, bevor der Empfänger aus der Liste entfernt wird.

Wenn der Empfänger aus der Liste entfernt wird, erhält der Administrator eine E-Mail-Benachrichtigung.

Hinweis: Nur ein Fehler pro Tag wirkt sich auf die Bewertung des Abonnenten aus. Selbst wenn also an einem Tag zehn Bounce-Mails eingehen, erhöht sich die Bewertung nur um einen Punkt.

All diese Vorgänge mögen einfach erscheinen und sogar manuell von einem Mitarbeiter erledigt werden können.

Dies ist jedoch nur bei sehr kleinen Zahlen möglich, also bei bis zu einigen hundert Empfängern.

Im Durchschnitt werden etwa 20 % der versendeten Nachrichten zurückgewiesen.

Von 1.000 E-Mails werden etwa 200 zurückgewiesen,

was ohne die Hilfe eines automatisierten Systems kaum zu bewältigen ist.

1. Die Nutzung automatisierter Anruf- und Kommunikationssysteme ohne

menschliches Eingreifen (automatische Anrufmaschinen), von Faxgeräten

oder von E-Mail zum Zwecke der Direktwerbung ist

nur gegenüber Teilnehmern oder Nutzern zulässig, die zuvor ihre Einwilligung erteilt haben.

2. Ungeachtet des Absatzes 1 darf eine natürliche oder juristische Person, die

im Rahmen des Verkaufs eines Produkts oder einer Dienstleistung von ihren Kunden deren elektronische Kontaktdaten für E-Mail erhält,

gemäß der

Richtlinie 95/46/EG, so darf dieselbe natürliche oder juristische Person diese elektronischen

Kontaktdaten für die Direktwerbung für ihre eigenen ähnlichen Produkte oder Dienstleistungen verwenden,

sofern den Kunden klar und deutlich die Möglichkeit gegeben wird,

kostenlos und auf einfache Weise einer solchen Verwendung der elektronischen

Kontaktdaten zum Zeitpunkt ihrer Erhebung sowie bei jeder

Nachricht zu widersprechen, falls der Kunde einer solchen Verwendung nicht bereits zuvor widersprochen hat.

-- Unaufgeforderte Mitteilungen, Auszug aus Artikel 13 der Richtlinie 2002/58/EGDiese mittlerweile überholte Regel dient nach wie vor als grundsätzliche Richtschnur. Kurz gesagt:

Abgesehen von den rechtlichen Konsequenzen führt die Nichtbeachtung dieser einfachen Regeln im Grunde dazu, dass man als „Spammer“ abgestempelt wird. Der dadurch verursachte Schaden kann sogar dazu führen, dass man nicht einmal mehr jene Empfänger erreicht, die Ihre Nachrichten eigentlich erhalten möchten.

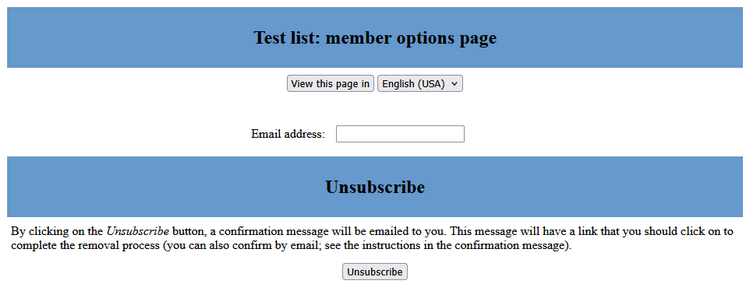

Die „Copymail“-App von RealSender bietet einen Link zu einer Seite mit „Optionen“ zum Abmelden von jeder Liste,

,

den der Kunde in seine E-Mail-Nachrichten einfügen kann. Hier ein Beispiel:

Nach dem Ausfüllen des Formulars erhält der Angabende eine E-Mail an

mit der Aufforderung, auf den Link zu klicken, um die Abmeldung zu bestätigen:

Wir haben eine Anfrage erhalten, ... Ihre E-Mail-Adresse,

... aus der ... Mailingliste zu entfernen. Um zu bestätigen, dass Sie

aus dieser Mailingliste entfernt werden möchten, besuchen Sie bitte diese Webseite:

(http-Adresse zur Bestätigung der Abmeldung)Dieselbe Nachricht wird an diejenigen gesendet, die sich unter

abmelden möchten,

und zwar über den Header „List-Unsubscribe: …“, der automatisch in jede versendete E-Mail eingefügt wird.

Dieser Header ermöglicht es Webmail-Anwendungen wie Gmail, den Link „Abbestellen“

direkt in der Benutzeroberfläche zu aktivieren, ohne dass der Nutzer ihn in der Nachricht suchen muss.

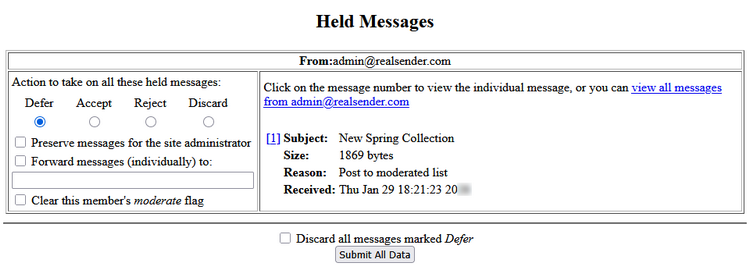

Um über alle Abmeldungen informiert zu werden, die von den Empfängern selbst vorgenommen wurden, wird empfohlen,

die Benachrichtigungsfunktion an die E-Mail-Adresse des Administrators

in den „Allgemeinen Optionen“ der Liste zu aktivieren:

Themen in diesem Bereich:

E-Mails ohne Authentifizierung versenden

Verwenden Sie Ihre eigene Subdomain, zum Beispiel: smtp.IhreDomain.com

So versenden Sie E-Mails über die API

Wie kann man die Ausgabe von HTTP-Anfragen, die durch Webformulare oder Textnachrichten generiert wurden, per E-Mail erhalten?

Erstellen Sie einfache Formulare und erhalten Sie die Daten per E-Mail

Fügen Sie vorab ausgefüllte, personalisierte Links in E-Mails ein und erhalten Sie sofortiges Feedback

erzeugt und übermittelt einen alphanumerischen Code, den der Benutzer bei der Anmeldung an einem geschützten System eingibt

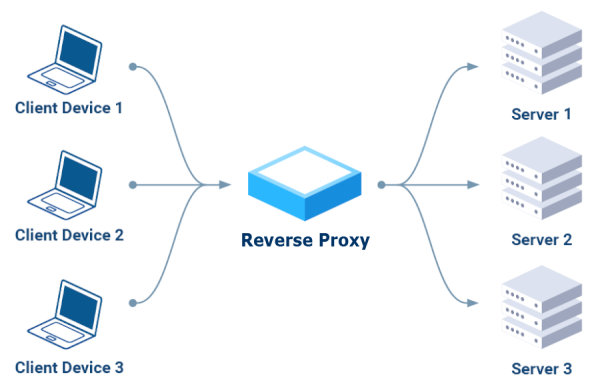

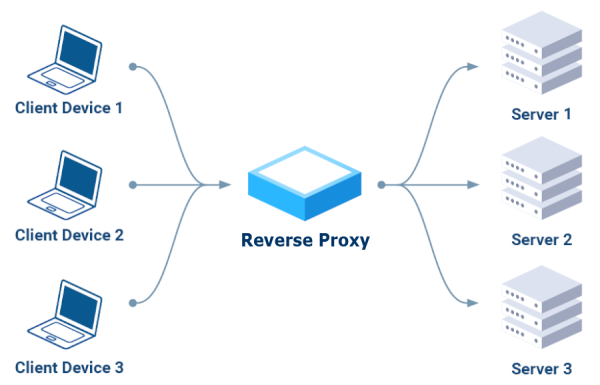

nutzt den E-Mail-Proxy-Server, um die elektronische Kommunikation zu vereinfachen und mobile Geräte zu erreichen

Manchmal ermöglichen alte Softwareprogramme oder sehr einfache Anwendungen

keine sichere Authentifizierung, wie sie von RealSender verlangt wird.

Die Lösung besteht darin, einen Port für den Durchgang über den SMTP-Server

zu öffnen,

wobei lediglich die IP-Adresse der Verbindung und die E-Mail-Adresse des Absenders überprüft werden.

Auf diese Weise können Sie Ihre E-Mails ohne Authentifizierung versenden,

aber Sie haben jederzeit die Möglichkeit, sich zu authentifizieren, wann immer dies möglich ist.

RealSender-Partner und große Organisationen

können die Liste der autorisierten IP-Adressen selbstständig aktualisieren.

Der SMTP-Hostname eines Unternehmens wird in den Einstellungen mehrerer Anwendungen verwendet.

Eine Änderung ist fehleranfällig und zeitaufwendig.

Mit RealSender können Sie Ihre Subdomain festlegen, zum Beispiel:

smtp.deine-E-Mail-Domain.comWir kümmern uns um alles, einschließlich der SSL-Zertifikate

,

die für die sichere SMTP-Authentifizierung erforderlich sind.

Mit dieser Konfiguration können Sie ganz beruhigt sein,

da Sie wissen, dass der SMTP-Hostname unter Ihrer Kontrolle steht.

Ihre IT-Mitarbeiter müssen sich nicht mehr merken, wo

konfiguriert ist,

da es nicht mehr geändert werden muss.

Bitte beachten Sie: Die erforderliche Sonderkonfiguration

ist mit zusätzlichen jährlichen Kosten verbunden

, die im Rahmen der Angebotsphase näher erläutert werden.

Themen in diesem Bereich:

Serveradresse, obligatorische Parameter, JSON-Antworten

Zeichensatz, Content-Type, optionale Parameter, JSON-Antworten

Beispiele für PHP und cURL

Beispiele für PHP und cURL mit Anhängen

Mit RealSender können Sie E-Mails über eine API (Application Programming Interface) versenden.

Auf diese Weise können Sie die E-Mails direkt aus Ihrer Anwendung versenden, ohne den Umweg über SMTP (Simple Mail Transfer Protocol) zu nehmen. Derzeit unterstützen wir ausschließlich POST-Anfragen.

Serveradresse:

https://rsXXX-api.realsender.com/mail/send

Erforderliche/obligatorische Parameter:

| apiuser | Benutzername für die Authentifizierung |

| apipass | Authentifizierungspasswort |

| von | E-Mail-Adresse des Absenders |

| zu | E-Mail-Adresse des Empfängers |

| Betreff | Betreff der E-Mail |

| Text | E-Mail-Text im Klartext |

| html | E-Mail-Text im HTML-Format |

Wenn alles in Ordnung ist, wird die Nachricht gesendet und Sie erhalten eine positive JSON-Antwort:

{"success":true}

Im Falle von Fehlern wird etwa Folgendes angezeigt:

{"success":false,"errorMsgs":["Please provide the 'subject' value."]}

Der Inhalt muss im internationalen Zeichensatz UTF-8 gesendet werden.

Um dies zu testen, fügen Sie „€uro“ in Ihre Betreffzeile ein und senden Sie die Nachricht ab. Wenn der Zeichensatz falsch ist, erhalten Sie folgende JSON-Warnung:

{"success":false,"errorMsgs":["The 'subject' value is not correctly encoded. It must be UTF-8 encoded."]}

Je nachdem, ob Sie das Feld „text“ oder beide Felder („text“ und „html“) ausgefüllt haben, werden die Nachrichten mit einem der folgenden „Content-Type“-Angaben versendet :

| Text | text/plain (nur Text) |

| html | text/html (nur HTML) |

| Text+HTML | multipart/alternative (sowohl Text als auch HTML) – Die Einstellungen des E-Mail-Clients entscheiden darüber, welcher Teil angezeigt wird |

Nicht erforderliche/optionale Parameter:

| Absender | Absenderbeschreibung |

| toname | Beschreibung des Empfängers |

| Antworten an | E-Mail-Adresse, an die die Antworten gesendet werden |

| Rückweg | E-Mail-Adresse, an die die zurückgewiesenen E-Mails gesendet werden: . Diese muss in der Liste der autorisierten Absender des RealSenders enthalten sein. |

| cc | E-Mail-Adresse im BCC-Feld |

| ccname | Beschreibung der Durchschrift |

| bcc | E-Mail-Adresse für die Blindkopie |

| bccname | Beschreibung der Blindkopie |

| anhängen | Anhang(e) – können im Formular mehrfach vorkommen – maximale Größe 3 MB Der Dateiinhalt muss Teil des Multipart-HTTP-POST-Anrufs sein enctype=“multipart/form-data” ist für INPUT TYPE=FILE erforderlich |

Die Felder „An“, „cc“ und „bcc“ können eine einzelne E-Mail-Adresse oder eine durch Kommas getrennte Liste von E-Mail-Adressen enthalten.

!! In RealSender ist die Gesamtzahl der Empfänger pro E-Mail auf 25 begrenzt (sie kann auf bis zu 100 erhöht werden).

Die Antworten des Servers liegen im JSON-Format (JavaScript Object Notation) vor:

| E-Mail gesendet | {"success":true} |

| E-Mail wurde NICHT gesendet | {"success":false,"errorMsgs":["..."]} |

POST-Anfrage an

CURL-freie Methode mit PHP

<?php

$url = 'https://rsXXX-api.realsender.com/mail/send';

$data = array('apiuser' => 'the one we provided you', 'apipass' => 'the one we provided you', 'from' => 'sender@example.com', 'to' => 'recipient@example.com', 'subject' => 'subject of the message', 'text' => 'email body in plain text', 'html' => 'email body in HTML format');

// use key 'http' even if you send the request to https://...

$options = array(

'http' => array(

'header' => "Content-type: application/x-www-form-urlencoded\r\n",

'method' => 'POST',

'content' => http_build_query($data),

),

);

$context = stream_context_create($options);

$result = file_get_contents($url, false, $context);

var_dump($result);

?>POST-Anfrage an

CURL-Methode

curl -d 'apiuser=der von uns bereitgestellte&apipass=der von uns bereitgestellte you&from=sender@example.com&to=recipient@example.com&subject=Betreff der Nachricht&text=E-Mail-Text im Klartext&html=E-Mail-Text im HTML-Format'https://rsXXX-api.realsender.com/mail/sendPOST-Anfrage mit Anhängen (max. 5: attach1, attach2, …)

CURL-freie Methode mit PHP

<?php

require_once 'HTTP/Request2.php';

$config = array('use_brackets' => false,

);

$request = new HTTP_Request2('https://rsXXX-api.realsender.com/mail/send',

HTTP_Request2::METHOD_POST,

$config);

$data = array('apiuser' => 'the one we provided you',

'apipass' => 'the one we provided you',

'from' => 'sender@example.com',

'to' => 'recipient@example.com',

'subject' => 'subject of the message',

'text' => 'email body in plain text',

'html' => 'email body in HTML format');

foreach ($data as $k => $d) {

$request->addPostParameter($k, $d);

};

$request->addUpload('attach1', './sample.pdf', 'sample.pdf', 'application/pdf');

$request->addUpload('attach2', './sample.txt', 'sample.txt', 'text/plain');

$result = $request->send();

var_dump($result);

?>POST-Anfrage mit Anhängen

CURL-Methode

curl -F 'apiuser=der von uns bereitgestellte' \

-F 'apipass=der von uns bereitgestellte' \

-F 'from=sender@example.com' \

-F 'to=recipient@example.com' \

-F 'subject=Betreff der Nachricht' \

-F 'text=E-Mail-Text im Klartext' \

-F 'html=E-Mail-Text im HTML-Format' \

-F 'attach=@sample.pdf;type=application/pdf' \

-F 'attach=@sample.txt;type=text/plain' \

https://rsXXX-api.realsender.com/mail/sendThemen in diesem Bereich:

Skriptadresse, obligatorische Parameter, ausgeblendete und nicht ausgeblendete Felder

Nicht erforderliche / optionale Parameter, ausgeblendete und nicht ausgeblendete Felder

Einfaches Beispiel für ein HTML-Webformular

Beispiel für die Konfiguration der SMS-Weiterleitung an HTTP mithilfe von Teltonika-Routern

Mit RealSender können Sie ganz einfach HTTP-Anfragen, wie beispielsweise Inhalte von Webformularen, per E-Mail versenden.

Auf diese Weise erhalten Sie die Ergebnisse Ihrer Feedback-Formulare direkt in Ihrem E-Mail-Postfach.

Es sind keine besonderen Einstellungen Ihrerseits erforderlich.

Die Formulare können auf jeder HTML-Webseite veröffentlicht oder direkt in Ihre E-Mails eingefügt werden.

Skriptadresse:

<form action="https://rsXXX.realsender.com/script/form.pl" method="post" accept-charset="utf-8">

Erforderliche/obligatorische Parameter (ausgeblendete Felder):

| Empfänger | die E-Mail-Adresse oder den „Alias“, an den die Formularübermittlung gesendet wird: . Aus Sicherheitsgründen sollte die „echte“ Adresse auf Serverebene konfiguriert werden. |

| erforderlich | Dies ist eine Liste der Felder, die der Benutzer ausfüllen muss, bevor er das Formular absendet: . Wir empfehlen, nur das Feld „E-Mail“ zu überprüfen (Inhalt und Syntax werden überprüft): . Zusätzliche Überprüfungen werden in der Regel über JavaScript durchgeführt; wir können Beispiele bereitstellen. |

| Weiterleitung | Nach erfolgreicher Formularübermittlung wird der Benutzer zu dieser URL weitergeleitet |

| Umleitung bei fehlenden Feldern | Der Benutzer wird hierher weitergeleitet, wenn eines der „erforderlichen“ Felder leer gelassen wird |

Erforderliche/obligatorische Parameter (nicht ausgeblendete Felder):

| Es wird zur E-Mail-Adresse des Absenders der Nachricht | |

| falls die E-Mail-Adresse korrekt ist |

Die Daten werden an die konfigurierte Empfänger-E-Mail-Adresse gesendet. Der Benutzer wird zur „Redirect“-URL weitergeleitet. |

| falls die E-Mail-Adresse fehlt oder syntaktisch falsch ist |

Es wird keine E-Mail an gesendet; der Benutzer wird stattdessen auf die URL „missing_fields_redirect“ weitergeleitet. |

Nicht erforderliche/optionale Parameter (ausgeblendete Felder):

| Betreff | die Betreffzeile der E-Mail |

| Umweltbericht | Eine Liste der Umgebungsvariablen des Benutzers, die in die E-Mail aufgenommen werden sollen . Dies ist nützlich, um beispielsweise die IP-Adresse des Benutzers zu erfassen. Beispiel: value=“REMOTE_HOST,REMOTE_ADDR,HTTP_USER_AGENT” |

| Leere Felder drucken | Wenn dieser Wert auf „1“ gesetzt ist, werden leere Felder in die E-Mail aufgenommen |

Nicht erforderliche/optionale Parameter (nicht ausgeblendete Felder):

| Echter Name | Wenn der vollständige Name des Benutzers angegeben wird, wird er Teil der E-Mail-Adresse des Absenders |

| beliebiges_anderes_Feld | Sie können so viele Felder hinzufügen, wie Sie benötigen; auf Serverebene ist keine Konfiguration erforderlich |

Für die Übermittlung des Formulars wird der internationale Zeichensatz UTF-8 verwendet.

Um dies zu testen, fügen Sie in einem beliebigen Feld „€uro“ ein, senden Sie das Formular ab und überprüfen Sie die E-Mail-Nachricht, die Sie erhalten.

Dies ist ein einfaches Beispiel für ein HTML-Webformular

mit zwei optionalen Parametern: „realname“ und „notes“

<form action="https://rsXXX.realsender.com/script/form.pl" method="post" accept-charset="utf-8">

<input type="hidden" name="recipient" value="email_address-or-alias" />

<input type="hidden" name="required" value="email" />

<input type="hidden" name="redirect" value="/form/thankyou.html" />

<input type="hidden" name="missing_fields_redirect" value="/form/error.html" />

Name:<br />

<input name="realname" /><br />

Email:<br />

<input name="email" /><br />

Notes:<br />

<textarea cols="40" rows="2" name="notes"></textarea><br />

<input type="submit" />

</form>Die Landingpages „redirect“ und „missing_fields_redirect“ können auf Ihrem Server gehostet werden.

Sie können so viele Felder hinzufügen, wie Sie benötigen; auf Serverebene ist keine Einrichtung erforderlich.

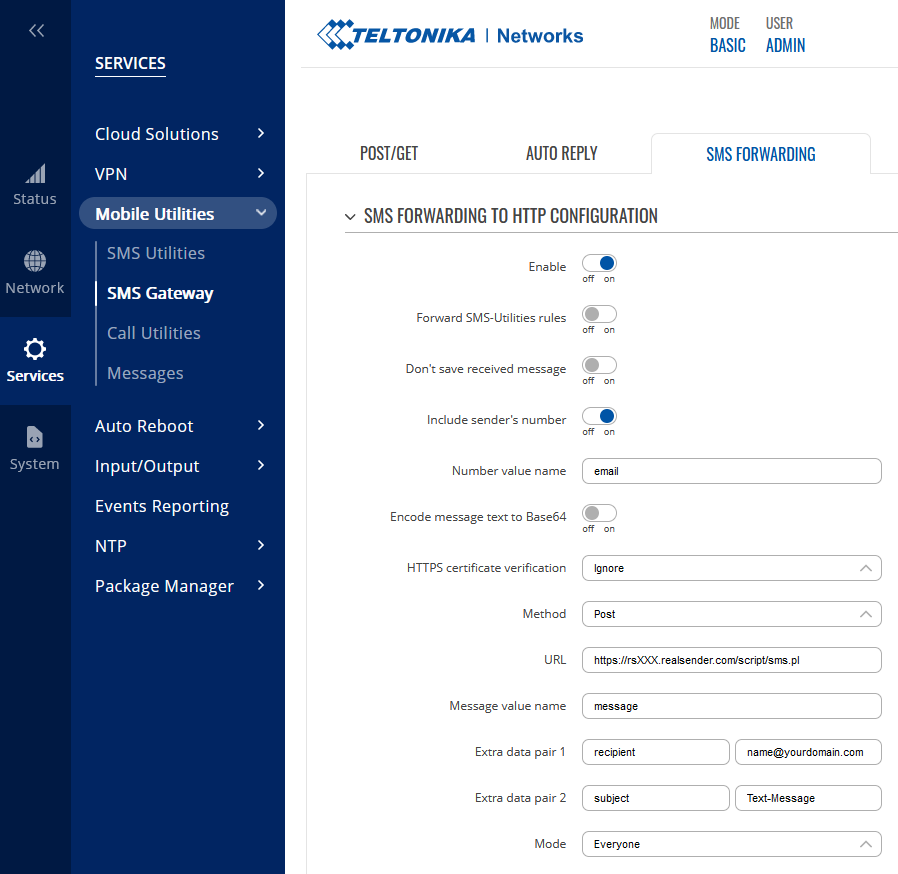

Um SMS-Nachrichten direkt in Ihrem Postfach unter

zu empfangen

bieten Teltonika-Router die Option „SMS-Weiterleitung an HTTP konfigurieren“ an.

Sie finden diese Option in der Teltonika-WebUI unter: Dienste > Mobile Dienste > SMS-Gateway.

!! Die Domain des Empfängers (yourdomain.com) muss zuvor von RealSender autorisiert worden sein !!

Name des Zahlenwerts: email

Methode: Post

URL: https://rsXXX.realsender.com/script/sms.pl

Name des Nachrichtenwerts: message

Zusatzdatenpaar 1: recipient | name@yourdomain.com

Zusatzdatenpaar 2: subject | Text-Message

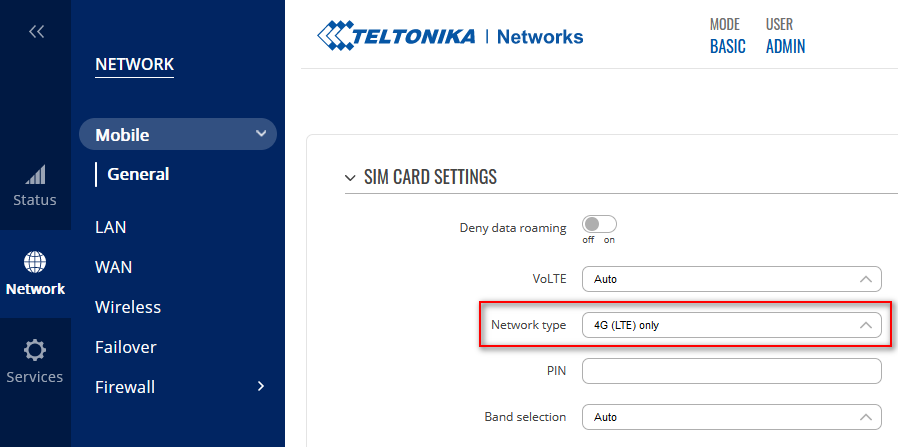

!! Für die ordnungsgemäße Funktion von RealSender ist eine 4G-Verbindung (LTE) erforderlich !!

Sie können dies in der Teltonika-WebUI einrichten: Netzwerk > Mobilfunk > SIM-Karteneinstellungen

Netzwerktyp: Nur 4G (LTE)

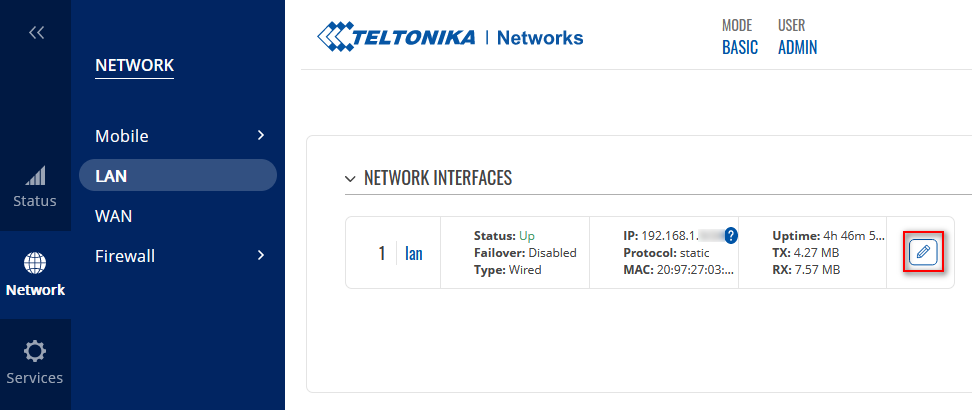

Sie können das Internet-Gateway so einstellen, dass es über Ihr LAN läuft.

Teltonika WebUI: Netzwerk > LAN > NETZWERKSCHNITTSTELLEN > [Bearbeiten]

Konfigurieren Sie einfach das IPv4-Gateway und die DNS-Server unter

siehe das folgende Beispiel (passen Sie es an Ihre eigenen Parameter an):

SCHNITTSTELLEN: LAN

...

IPv4-Gateway: 192.168.1.1

DNS-Server: 8.8.8.8 !! obligatorisch !!Die mobile Datenverbindung kann auf verschiedene Weise deaktiviert werden, siehe: „Mobile Daten deaktivieren“.

Wenn die mobilen Daten deaktiviert sind, funktioniert der SMS-Versand weiterhin.

The easiest way to Disable Mobile Data, is to TEXT to the mobile number: <router_password> mobileoff

You can check the changes in the same way, using the “status” command: <router_password> status

Betreff: SMS (+41790000000)

Nachfolgend finden Sie die empfangene SMS. Sie wurde von

(+41790000000) am Montag, 26. Juni 2023 um 08:31:29 MESZ eingereicht

---------------------------------------------------------------------------

Testnachricht

---------------------------------------------------------------------------

Es kann schwierig sein, über das Internet klare und strukturierte Informationen zu erhalten.

Dazu ist eine Benutzeroberfläche zum Ausfüllen sowie eine Serveranwendung erforderlich, die die Daten übermittelt.

Mit dem „Formular-Generator“ von RealSender können Sie einfache und responsive Formulare erstellen,

die somit auch auf Tablets und Smartphones mit kleinen Bildschirmen genutzt werden können,

und die die Daten direkt an Ihre E-Mail-Adresse senden.

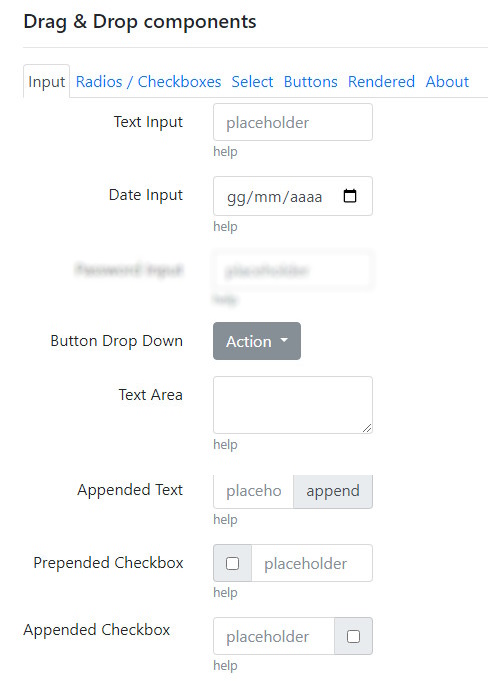

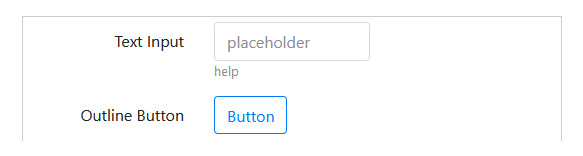

Einige „Drag & Drop“-Komponenten helfen Ihnen dabei, Ihre Fragen zu strukturieren:

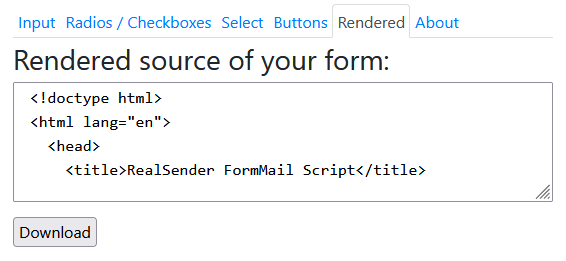

Die Quelle kann als gebrauchsfertige „form.html“-Datei heruntergeladen werden:

Die Nachricht wird im„Temporary-E-Mail“-Dienst von RealSender empfangen: inxbox.realsender.com

HINWEIS: In der Datei „form.html“ können drei Parameter geändert werden:

- recipient = der Code, der der E-Mail-Adresse des Empfängers zugeordnet ist

Um Missbrauch zu verhindern, wird die E-Mail-Adresse im Absenderskript vorab verschlüsselt

Wenn „0“ angegeben wird, wird die Nachricht in der „temporären E-Mail“ von RealSender empfangen

- email = die E-Mail-Adresse der Person, die das Formular ausfüllt (ID=E-Mail)

Sie wird nur verwendet, wenn im Formular KEIN „E-Mail“-Feld vorhanden ist

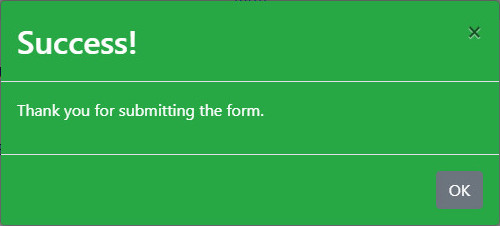

- subject = der Betreff der E-Mail-NachrichtFordern Sie eine kostenlose Testversion an, wenn Sie die HTML-Datei online veröffentlichen möchten.

Sie erhalten dann ein ansprechendes Bestätigungs-Popup wie das unten abgebildete.