E-Mails vor Spam schützen

Wie schützt man geschäftliche E-Mails vor Spam?

Es ist fast unmöglich, über E-Mails nachzudenken, ohne dabei das Thema Spam zu berücksichtigen.

Wir haben versucht, die aktuelle Situation und die möglichen Strategien zusammenzufassen:

- Wie viel des E-Mail-Verkehrs ist Spam?

- Wie hoch sind die Kosten durch Spam?

- Was sind die neuesten Anti-Spam-Techniken?

Wie viel des E-Mail-Verkehrs ist Spam?

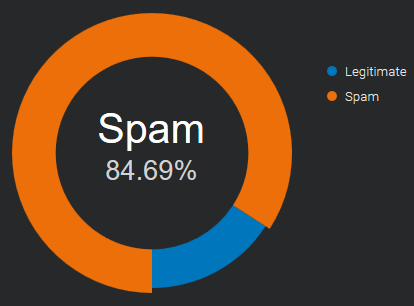

Eine seriöse Quelle ist SenderBase, das mittlerweile Talos heißt,

und etwa 85 % Spam-E-Mails sowie 15 % legitime E-Mails ausweist

im Vergleich zum im September 2020 erfassten E-Mail-Verkehr.

Dieser Prozentsatz ist stabil geblieben und hat sich in den letzten zwölf Monaten kaum verändert.

Quelle: E-Mail- und Spam-Daten – Weltweites Gesamtvolumen an E-Mails und Spam.

Wie hoch sind die Kosten durch Spam?

Manchmal dient Spam lediglich Werbezwecken, und der Absender

versucht lediglich, mehr Kunden für sein Unternehmen

zu gewinnen, was zu Ablenkung und Zeitverlust führt. Er kann Ihren Posteingang

so überfüllen, dass es schwierig wird, wichtige E-Mails zu finden.

Nicht alle Spam-Mails sind harmlose Werbe-E-Mails.

In vielen Fällen sind die Absichten böswillig und zielen darauf ab, die Systeme der Nutzer zu beschädigen oder zu kapern.

Zu den weltweit häufigsten Varianten bösartigen Spams zählen Trojaner, Spyware und Ransomware.

Was sind die neuesten Anti-Spam-Techniken?

Stellen Sie sich die Posteingänge Ihres Unternehmens wie Ihre Haustür vor:

Sie müssen entscheiden, wen Sie hereinlassen und wen Sie draußen lassen.

Keine Methode bietet eine vollständige Lösung für das Spam-Problem.

Jede Methode bringt Kompromisse mit sich zwischen dem fälschlichen Zurückweisen legitimer E-Mails (Falsch-Positive)

und dem Nicht-Zurückweisen von Spam (Falsch-Negative)

sowie den damit verbundenen Kosten in Form von Zeit, Aufwand und Kosten für das ungerechtfertigte Blockieren legitimer E-Mails.

Anti-Spam-Maßnahmen lassen sich in zwei Bereiche unterteilen: Prävention und Bekämpfung.

Spam-Prävention (bevor es dazu kommt)

Schränken Sie die Verfügbarkeit Ihrer E-Mail-Adressen ein, um das Risiko zu verringern, Spam zu erhalten.

-

Diskretion

Gib deine E-Mail-Adresse nicht an jeden weiter

Je weniger bekannt sie ist, desto weniger Spam wirst du erhalten

Verwende nach Möglichkeit für Online-Anmeldungen eine andere E-Mail-Adresse -

Kontaktformulare

veröffentlichen Ihre E-Mail-Adresse nicht online

jeder kann sie sehen, „Spambots“ fangen sie ständig ab

um online kontaktiert zu werden, nutzen Sie sichere* Webformulare / Kontaktformulare

* = geschützt vor Bots, die sie automatisch ausfüllen

Spam-Abwehr (während der Spam-Flut)

Sobald die Spammer Ihre E-Mail-Adresse haben, verlagert sich der Kampf auf Ihren Mailserver und Ihren Posteingang.

-

SpamAssassin-ähnliche Bewertungssysteme

Sie nutzen verschiedene Techniken zur Spam-Erkennung, darunter DNS-basierte E-Mail-Blacklists

(allgemein als Realtime Blacklist, DNSBL oder RBL bezeichnet), Textanalyse und Bayes'sche Filterung.

Jeder Test hat einen Bewertungswert. Die Bewertungen können positiv oder negativ sein, wobei positive Werte auf „Spam“ und negative auf „Ham“ (kein Spam) hinweisen.

Der Standard-Punkteschwellenwert für den Empfänger beträgt „5,0“. Liegt die Punktzahl einer E-Mail über diesem Schwellenwert, wird sie als Spam markiert.

Im Internet sind zahlreiche „SpamAssassin-Tests“ verfügbar,

mit denen Spammer ihre Nachrichten vor dem Versand überprüfen können. -

Unterstützt durch Nutzer

Nutzer dieser Systeme können eingehende E-Mails als legitim oder als Spam kennzeichnen, und diese Markierungen werden in einer zentralen Datenbank gespeichert.

Sobald eine bestimmte Anzahl von Nutzern eine bestimmte E-Mail als Spam markiert hat, verhindert der Filter automatisch, dass sie in den Posteingängen der übrigen Community-Mitglieder landet.

Manchmal wird das Nutzer-Feedback mit automatisierten Kontrollen kombiniert, wie beispielsweise der Anzahl der Interaktionen mit dem Inhalt der Nachricht,

der Anzahl der Klicks auf Links und der heruntergeladenen Bilder oder der Häufigkeit, mit der dieselbe Nachricht in mehreren Postfächern auftaucht.

Wenn ein kollaboratives Inhaltsfiltersystem eine große, aktive Nutzerbasis umfasst,

kann es einen Spam-Ausbruch schnell blockieren, manchmal innerhalb weniger Minuten.

Diese Art von Filter lässt sich von Spammern kaum umgehen. -

E-Mail-Authentifizierung

SPF, DKIM und DMARC sind Authentifizierungsverfahren, mit denen Sie feststellen können, ob die Absenderadresse tatsächlich von dem Absender stammt, der angegeben wird.

Im Jahr 2020 sind sie weit verbreitet und eine gute Quelle, um vertrauenswürdige Absender zu identifizieren.

Es ist wichtig, im Voraus die genaue Domain zu kennen, von der die E-Mails stammen,

da man sich sonst leicht durch die einfache Änderung eines Buchstabens täuschen lässt.

Es ist möglich, dass Spammer die E-Mail-Authentifizierung einhalten

, sodass ihre Nachrichten so aussehen, als kämen sie von „legitimen Absendern“. -

Zugelassene Absender, Whitelist

In einer Whitelist kann man eine Reihe vertrauenswürdiger Adressen oder Domains angeben.

Zu Beginn sind das persönliche Adressbuch und die bisher empfangenen E-Mails eine große Hilfe.

Befindet sich ein Absender in dieser Liste, werden alle Prüfungen übersprungen und die Nachricht wird ohne Verzögerung empfangen.

Diese Methode ist einfach zu implementieren und in Verbindung mit der E-Mail-Authentifizierung sehr effektiv, um das Fälschen von E-Mail-Adressen* zu verhindern.

* = Verwendung eines gefälschten Absenders, um den Anschein zu erwecken, dass die Nachricht von einer anderen Person als dem tatsächlichen Absender stammt

Sobald Ihre Liste vertrauenswürdiger Kontakte vollständig ist, gelangt kein unbekannter Absender mehr in Ihren Posteingang.

Alle unerwünschten Nachrichten können in ein anderes Postfach umgeleitet werden, das einmal täglich oder seltener überprüft wird.

Spammer werden kaum herausfinden können, wer die vertrauenswürdigen Absender der einzelnen Empfänger sind.

Selbst wenn sie dies tun, werden Sie durch E-Mail-Authentifizierungsprüfungen auf die betrügerische Nutzung aufmerksam gemacht.